Gestión de riesgos basados en errores de configuración de la nube

Casi el 90 % de las empresas tienen un entorno híbrido de múltiples nubes . Una estrategia de múltiples nubes puede ser muy beneficiosa: por ejemplo, debido a que las diferentes nubes brindan características únicas y diferentes precios, el uso de múltiples nubes puede maximizar el valor para su organización.

O bien, si su entorno se distribuye en varias nubes, el daño sufrido cuando se viola una nube no afecta a toda la organización. Pero la nube múltiple también conlleva riesgos. Cuantas más nubes haya en su entorno, mayor será la posibilidad de que una de ellas se rompa.

Los peligros y las causas de las configuraciones incorrectas

Las violaciones de datos son más comunes cuando los recursos de la nube están mal configurados, ya que los atacantes pueden aprovechar las inseguridades adicionales.

La configuración incorrecta puede ser el resultado de líneas borrosas de responsabilidad entre el usuario final y el proveedor de servicios en la nube. La mayoría de los proveedores de servicios en la nube han reconocido este problema y han asegurado los valores predeterminados no seguros. Pero, en última instancia, los clientes son responsables de todo lo que los proveedores de servicios en la nube hayan excluido de sus controles integrados; por ejemplo, los clientes son responsables de proteger y cifrar los datos, así como de definir sus propias políticas de gestión de acceso.

Si bien una sola cuenta que ejecuta una sola carga de trabajo es fácil de proteger, los estados de TI empresariales típicos son mucho más complejos y requieren la colaboración entre los equipos de ciberseguridad e ingeniería dentro de la organización del cliente que crean y mantienen las cargas de trabajo.

Detección de configuraciones incorrectas

Los proveedores de servicios en la nube como AWS y Microsoft Azure han desarrollado herramientas para detectar errores de configuración, como depósitos S3 disponibles públicamente o autenticación multifactor deshabilitada. El problema con este enfoque es que estas herramientas pueden producir cantidades abrumadoras de información. Las organizaciones no siempre tienen las habilidades internas para interpretar y priorizar la información proporcionada.

Muchas organizaciones están recurriendo a empresas como WithSecure TM para Cloud Security Posture Management (CSPM) para ayudarlas a evaluar y abordar el impacto de las configuraciones incorrectas. Al hacerlo, las organizaciones ayudan a disuadir a los ciberdelincuentes y cumplir con sus obligaciones de aseguramiento ante auditores y reguladores.

Contraconcepto CSPM

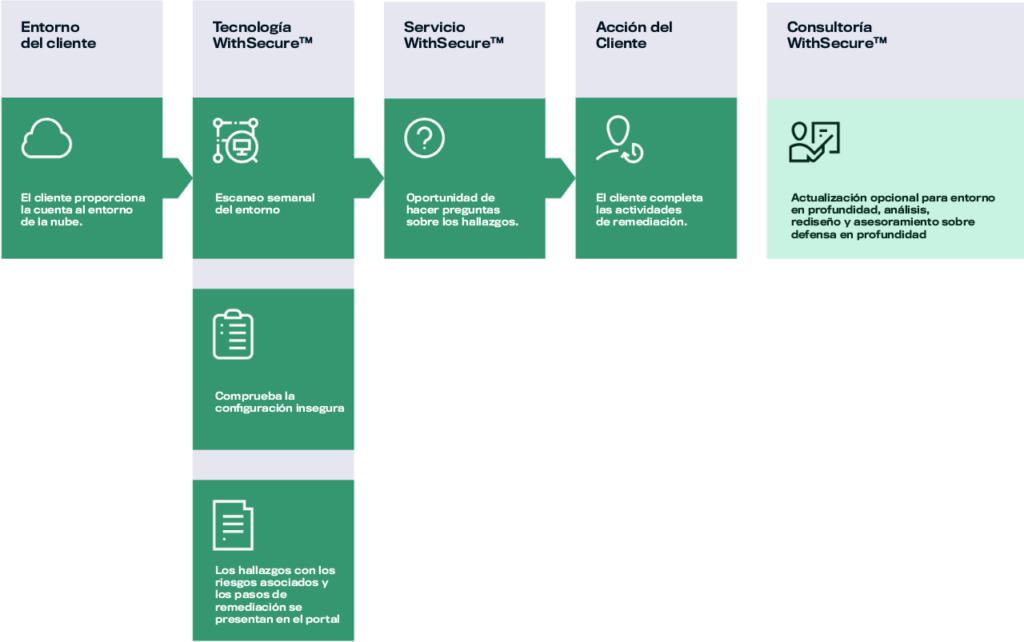

WithSecure Countercept CSPM ofrece evaluaciones de seguridad especializadas para entornos en la nube. Esto se basa en nuestra experiencia en la protección de entornos corporativos complejos y se actualiza continuamente a medida que descubrimos nuevas configuraciones erróneas y amenazas.

Ofrecemos a los clientes un informe completo sobre problemas de configuración, riesgos asociados y pasos de remediación. Los clientes también tienen conversaciones mensuales permanentes con nuestro equipo de ingeniería de seguridad para profundizar en cada problema y priorizar la acción.

Es importante que los hallazgos sean comprensibles y ejecutables, por lo que proporcionamos tanto las personas como el conocimiento para satisfacer las necesidades de los clientes.

Capacidades