Manual Seqrite Zero Trust

Introducción

Seqrite Zero Trust permite a las organizaciones reforzar su seguridad mediante la implementación de un paradigma de acceso de usuario de confianza cero. Nuestra plataforma segura y centralizada elimina la necesidad de VPN y proporciona visibilidad completa de toda la actividad del usuario, garantizando la máxima protección para sus aplicaciones y servicios empresariales.

Actualmente, los departamentos de TI de las empresas cuentan con una amplia red de sistemas; algunas aplicaciones se encuentran en las instalaciones, mientras que otras están en la nube. Algunos usuarios se encuentran dentro de la red en las mismas instalaciones, mientras que otros se conectan mediante VPN. Clientes, socios y empleados acceden a los sistemas y aplicaciones corporativos utilizando una gran variedad de dispositivos: equipos de la empresa, privados y, en ocasiones, públicos, desde ubicaciones en todo el mundo.

El modelo de confianza cero es un nuevo paradigma de seguridad donde, por defecto, una organización no otorga acceso a sus sistemas a ningún empleado, ya sea desde dentro o fuera de la red corporativa. Cada intento de acceso a los sistemas, la red y los recursos en línea de la empresa está sujeto a autenticación antes de ser concedido. La confianza cero es un enfoque integral que combina políticas, procesos y tecnologías para prevenir la filtración de datos. Las empresas deben aplicar medidas de seguridad basadas en usuarios, ubicaciones y otros identificadores antes de otorgar acceso a los sistemas o aplicaciones corporativas.

Suite Seqrite ZTNA

Seqrite ZTNA es otro producto de Seqrite, que forma parte de su nueva generación de soluciones en línea como Seqrite HawkkEye, HawkkHunt, mSuite y HawkkScan. Los clientes que ya utilizan alguno de nuestros productos pueden adquirir Seqrite ZTNA.

Requisitos previos

Para configurar su organización en Seqrite ZTNA, se requieren los siguientes requisitos previos.

- Detalles del IdP para los proveedores de identidad de la organización, como el IdP local (por ejemplo, Microsoft AD 2012, Microsoft AD 2016) y el IdP en la nube (por ejemplo, Microsoft Azure AD) utilizado para la autenticación de usuarios. Para obtener detalles sobre la configuración del IdP, consulte la sección Proveedores de identidad.

- Detalles del certificado del dominio de la organización, como el archivo de clave privada, el archivo de certificado y la contraseña (en caso de que el archivo de clave privada esté cifrado).

- Para App Connector, se requiere al menos un sistema Linux/Windows local con Docker preinstalado. Para obtener más información sobre la instalación de App Connector, consulte la sección Administración de App Connector .

Navegadores compatibles

Los siguientes navegadores web son compatibles para acceder a Seqrite ZTNA.

| Sistema operativo | Navegadores compatibles |

|---|---|

| Windows | Google Chrome, Mozilla Firefox, Microsoft Edge. |

| Linux | Google Chrome, Chromium, Mozilla Firefox. |

| macOS | Google Chrome. |

Acceso a Seqrite ZTNA

- Inicie sesión en el portal Seqrite HawkkEye utilizando sus credenciales.

- En el panel izquierdo, navegue y haga clic en Ir a Seqrite ZTNA . Se le redirigirá al panel de control de Seqrite ZTNA en la misma sesión, en otra ventana del navegador.

Puedes volver al portal de HawkkEye haciendo clic en » Volver a HawkkEye» en el panel izquierdo.

Requisitos del sistema

Los siguientes son los navegadores compatibles para acceder a Seqrite ZTNA.

| Sistema operativo | Navegadores compatibles |

|---|---|

| Windows | Google Chrome, Mozilla Firefox, Microsoft Edge |

| Linux | Google Chrome, Chromium, Mozilla Firefox |

| macOS | Google Chrome |

Los siguientes son los sistemas operativos compatibles con los flujos de trabajo basados en agentes. Para obtener más información sobre Seqrite Universal Agent, consulte la sección «Instalación de Seqrite Universal Agent» .

Nota ☛

Para una instalación exitosa del agente, un puerto en el rango 50061–50065 debe estar abierto y disponible en el punto final.

Windows

- Microsoft Windows 11 Professional de 64 bits

- Microsoft Windows 11 Home Single Language de 64 bits

- Microsoft Windows 10 Enterprise de 64 bits

- Microsoft Windows 10 Professional de 32 bits

- Microsoft Windows 10 Professional de 64 bits

- Microsoft Windows 10 de 64 bits

- Microsoft Windows 10 Home Single Language de 64 bits

- Microsoft Windows 10 Home de 64 bits

- Microsoft Windows 8 Professional de 32 bits

- Microsoft Windows 8.1 Professional de 32 bits

- Microsoft Windows 8.1 Professional de 64 bits

- Microsoft Windows 7 Professional de 32 bits

- Microsoft Windows 7 Professional de 64 bits

- Centro de datos de Microsoft Windows Server 2019

- Centro de datos de Microsoft Windows Server 2016

Nota :

Para Windows 7, debe instalar las actualizaciones KB4474419 y KB4490628 del Catálogo de Microsoft Update.

Para Windows 8.1, debe instalar la actualización KB2999226 .

macOS

- macOS Monterey

- macOS Big Sur

- macOS Ventura

Linux

- Linux Mint 18

- Linux Mint 19

- Linux Mint 20

- Ubuntu 22 LTS

- Ubuntu 20 LTS

Lista blanca de URL

- https://shp-acscomm.seqrite.com

- https://cbssecured.seqrite.com

- https://cbsdevice.seqrite.com

- https://35bhfv3atb.execute-api.ap-south-1.amazonaws.com

- https://dlupdate.quickheal.com

- https://download.quickheal.com

Asistente de incorporación

Al iniciar sesión por primera vez, aparece un asistente que le ayuda a configurar su organización en Seqrite ZTNA. La incorporación completa de usuarios, aplicaciones y servicios se puede realizar en los siguientes 6 pasos.

- Agregar certificados

- Agregar sitios

- Agregar conectores de aplicaciones

- Agregar aplicaciones y servicios

- Agregar políticas de confianza cero

- Agregar jerarquía predeterminada

Haz clic en Continuar para iniciar el proceso de incorporación.

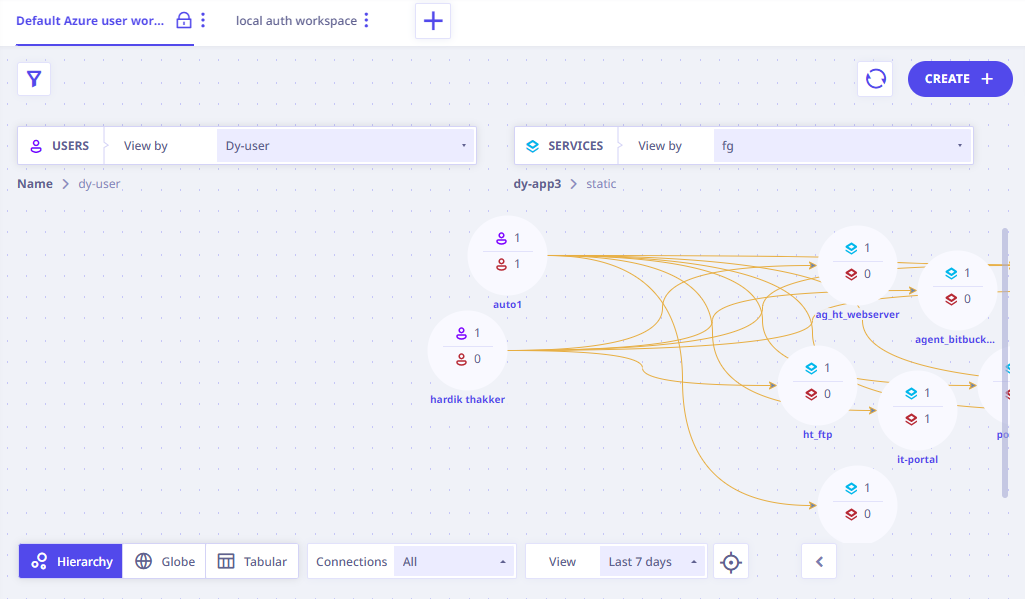

Visibilidad

Una vez finalizado el proceso de incorporación, se le redirigirá a la página de Visibilidad en la consola de Seqrite ZTNA. Esta página muestra una representación gráfica de todos los flujos de red entre los endpoints, las aplicaciones y los servicios, así como las conexiones correspondientes que se han permitido, observado y bloqueado.

El panel de visibilidad muestra la siguiente información en una vista jerárquica, globular o tabular para el tráfico entre usuarios empresariales y aplicaciones empresariales.

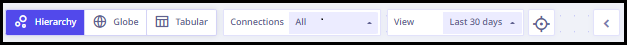

Puede cambiar la vista mostrada de las siguientes maneras utilizando la combinación deseada de las opciones del panel inferior izquierdo.

- Seleccione el tipo de vista: jerárquica, de globo o tabular.

- Vista jerárquica : Muestra el flujo de conexión entre el usuario seleccionado y los servicios/aplicaciones.

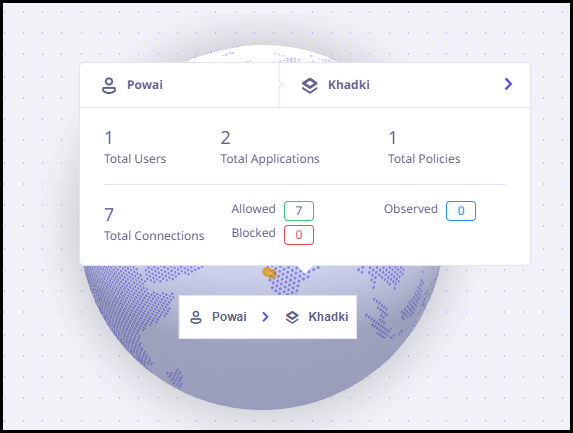

- Vista de globo terráqueo : En esta vista, la información se representa en un formato interactivo tridimensional. Un globo terráqueo muestra todas las conexiones intentadas entre dos ubicaciones.

Al hacer clic en cualquier línea de conexión, se muestran todos los detalles relacionados con la misma. Haga clic en la flecha de la esquina superior derecha para ver los detalles en el panel derecho.

Nota:

La ubicación del usuario se muestra según la ubicación del servidor del ISP del usuario.Si la máquina en la que se aloja el conector de la aplicación está inactiva por algún motivo, la ubicación de la aplicación se muestra como ‘indefinida’.

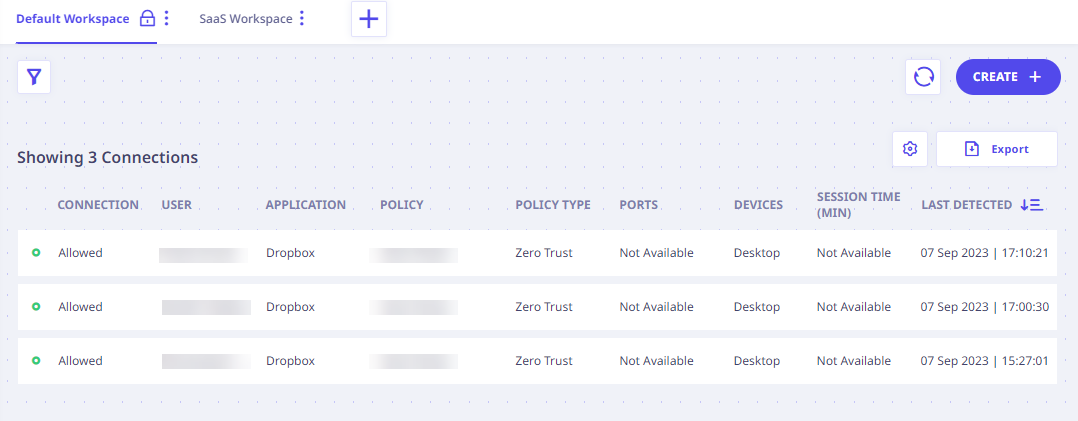

- Vista tabular : Muestra la información anterior en formato tabular.

En esta vista se muestran todos los intentos de conexión con las aplicaciones de la organización. A continuación, se muestra la información correspondiente a cada conexión.

Nombre de la columna Descripción Conexión Tipo de conexión. Usuario Nombre del usuario que intentó la conexión. Solicitud Las aplicaciones para las que se intentó la conexión. Política Nombre de las políticas aplicables a la conexión intentada. Haga clic en Ver detalles para consultar más información sobre las políticas. Tipo de póliza Tipo de póliza. Puertos Número de puerto Dispositivo La categoría de dispositivos que inician la conexión Tiempo de sesión (minutos) Duración durante la cual el usuario ha accedido a esta aplicación. Nota: En algunas aplicaciones web públicas, el tiempo de sesión se muestra incorrectamente.

Última detección Fecha y hora en que se detectó la conexión por última vez.

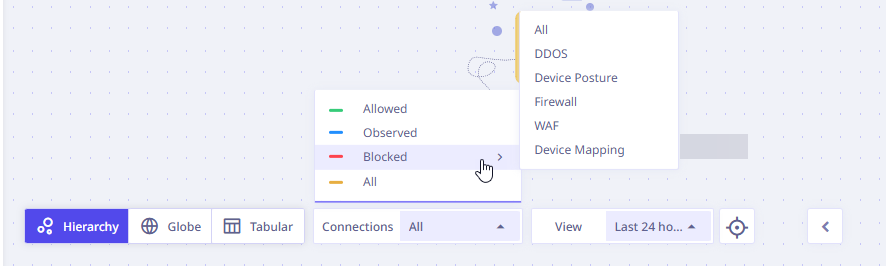

- Seleccione los tipos de conexión entre permitidas, bloqueadas, observadas o para todas las conexiones.

- Permitidas: Estas son las conexiones que Seqrite ZTNA ha permitido en función de las políticas y etiquetas existentes.

- Observado: Algunas conexiones están permitidas, pero deben supervisarse según sea necesario. Dichas conexiones pueden marcarse como Observadas.

- Bloqueadas: Estas son las conexiones que han sido restringidas por Seqrite ZTNA de acuerdo con las políticas DDoS existentes, el cumplimiento de la postura del dispositivo, el firewall, el WAF y los criterios de mapeo de dispositivos.

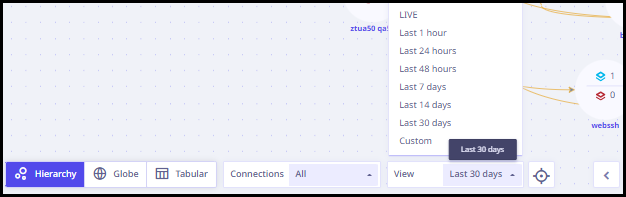

- Duración: muestra el flujo de usuarios y servicios seleccionados, ya sea a partir de datos en tiempo real o históricos. Ahora, la selección de duración personalizada permite visualizar hasta los últimos 180 días.

- Re-centrar – Utilice este botón para recentrar la vista.

- Oculte las opciones en el panel del pie de página haciendo clic en el botón de flecha hacia atrás (<) y restaure las opciones haciendo clic en el botón de flecha hacia adelante (>) que se muestra.

- En la esquina superior derecha se ofrecen las siguientes opciones.

- Actualizar : Para actualizar la información de la página .

- Exportar : Para exportar la información de la página en formato CSV.

Navegando por las opciones de visibilidad

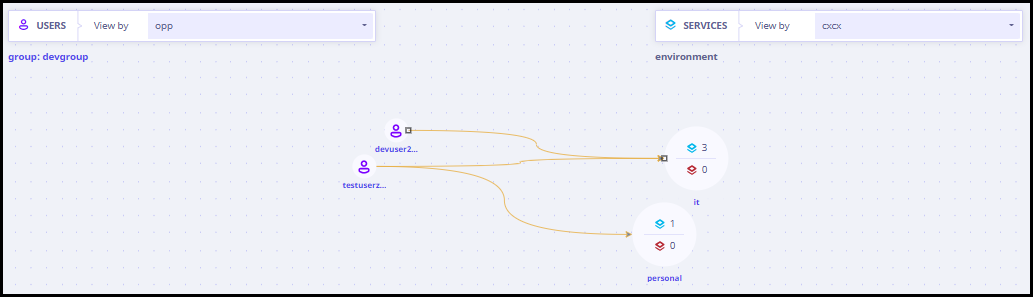

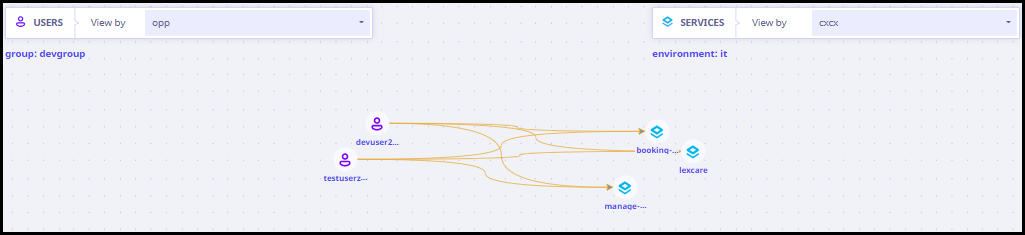

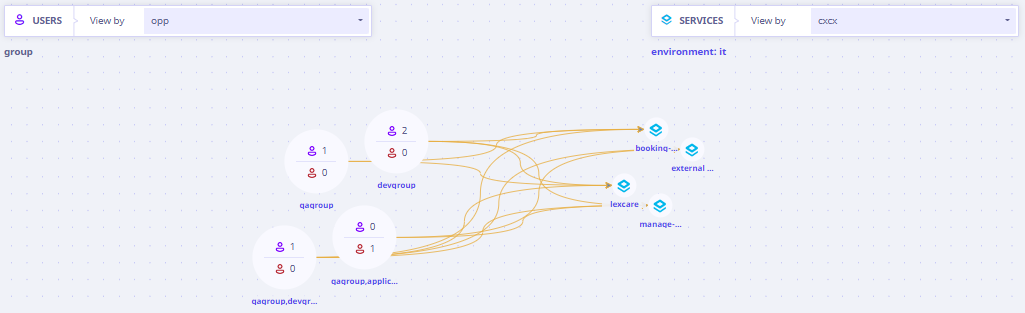

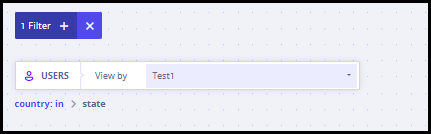

Puede buscar o filtrar los flujos y eventos de red en el panel de visibilidad según sea necesario, seleccionando una combinación de la jerarquía de Usuarios y Servicios.

Jerarquía

Una jerarquía es una serie de entidades organizadas en una secuencia específica según los requisitos. Puede crear múltiples jerarquías para los usuarios mediante las etiquetas de jerarquía disponibles en Seqrite ZTNA.

Una jerarquía es una segregación sistemática de usuarios y servicios/aplicaciones basada en etiquetas jerárquicas como Departamento, Ubicación, Rol, Entorno, etc.

Usuarios

Esto representa a los usuarios y grupos de usuarios que intentan conectarse a diversas aplicaciones y servicios. Estos usuarios y grupos de usuarios se organizan en forma de jerarquía. Se crea una jerarquía predeterminada durante el proceso de incorporación. Puede crear más jerarquías según sea necesario.

Los usuarios tienen las siguientes opciones.

- Visualice el flujo de tráfico para las jerarquías existentes seleccionadas. La vista de conexiones de tráfico de red en la página de Visibilidad se actualiza según la jerarquía seleccionada.

- Cree una nueva jerarquía de usuarios haciendo clic en el botón Crear jerarquía y seleccionando las etiquetas necesarias.

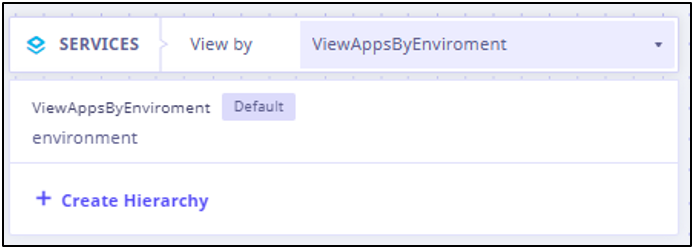

Servicios

Puede crear jerarquías para los servicios y aplicaciones a los que acceden los usuarios.

Tienes opciones similares para los Servicios.

- Visualice el flujo de tráfico para las jerarquías de servicios existentes, según la selección realizada. La vista de conexiones de tráfico de red en la página de Visibilidad se actualiza en función de la jerarquía seleccionada.

- Cree una nueva jerarquía para Servicios haciendo clic en el botón Crear jerarquía y seleccionando las etiquetas necesarias.

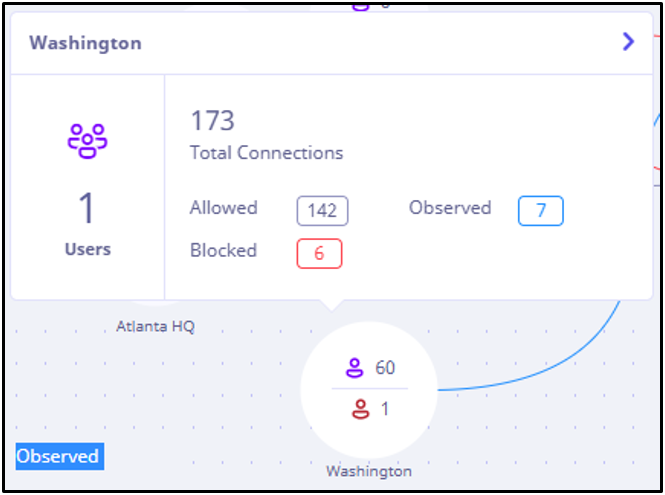

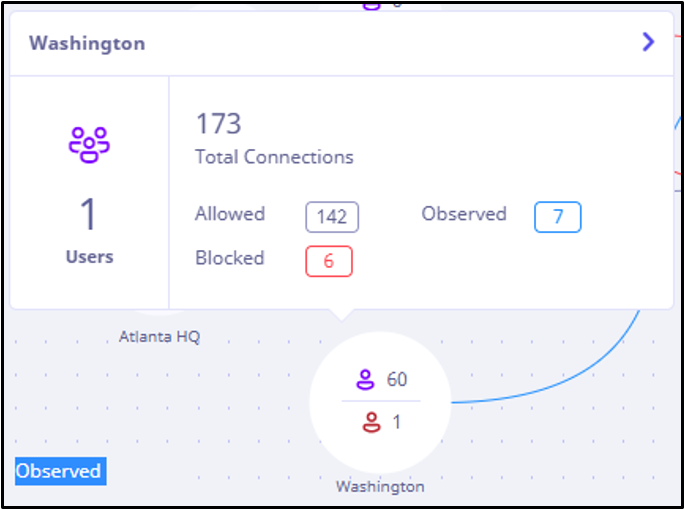

Visualización de información para usuarios o servicios

Los usuarios y las aplicaciones se muestran gráficamente según las etiquetas de jerarquía seleccionadas para ese nivel. Los usuarios y los sitios se representan mediante círculos, debajo de los cuales se indica el nombre de la etiqueta (por ejemplo, Atlanta para la ubicación). Puede arrastrar y mover los sitios según sea necesario. Los flujos de conexión de tráfico correspondientes se actualizan automáticamente.

Los círculos representan diferentes entidades de una organización según el nivel jerárquico seleccionado. Tanto para Usuarios como para Servicios, se pueden crear un máximo de 6 jerarquías (1 predeterminada y 5 personalizadas).

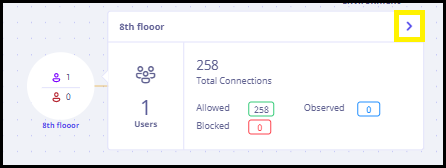

Visualización de información para usuarios

Cada círculo muestra el número de usuarios/servicios que participaron en los intentos de conexión. El numerador muestra el número de usuarios cuya conexión fue permitida y/o detectada. El denominador muestra los usuarios cuyos intentos de conexión fueron bloqueados. Haga clic en un círculo para ver información adicional.

- Nombre de la etiqueta : Nombre de la etiqueta del nivel de jerarquía seleccionado.

- Usuarios : Número total de usuarios.

- Conexiones totales : Número total de intentos de conexión.

- Recuento de diferentes tipos de conexiones : Un recuento separado de conexiones Permitidas, Observadas y Bloqueadas.

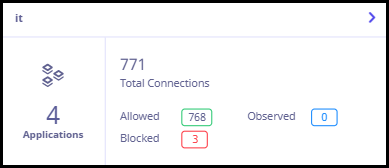

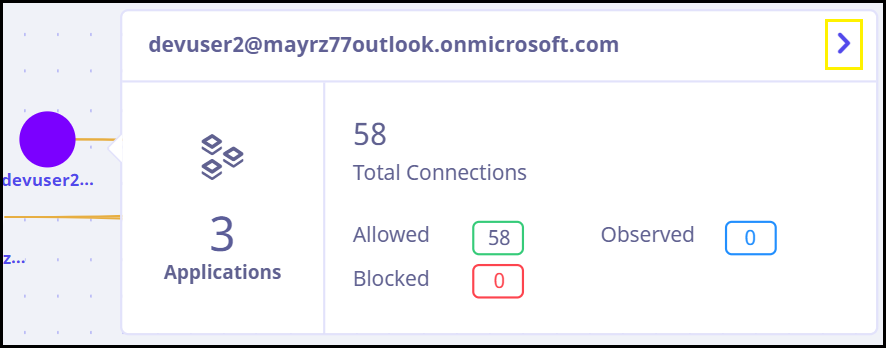

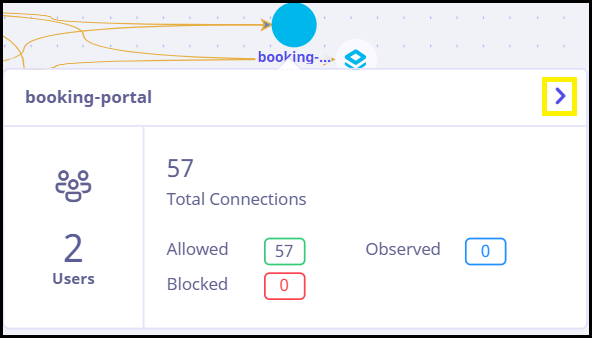

Consulta de información sobre servicios y aplicaciones

Cada círculo muestra el número de usuarios/servicios que participaron en los intentos de conexión. El numerador muestra el número de usuarios cuya conexión fue permitida y/o detectada. El denominador muestra los usuarios cuyos intentos de conexión fueron bloqueados. Haga clic en un círculo para ver información adicional sobre los servicios y aplicaciones.

- Nombre de la etiqueta : Nombre de la etiqueta del nivel de jerarquía seleccionado.

- Conexiones totales : Número total de intentos de conexión.

- Recuento de diferentes tipos de conexiones : Un recuento separado de conexiones Permitidas, Observadas y Bloqueadas.

- Aplicaciones : Número total de aplicaciones a las que se ha accedido.

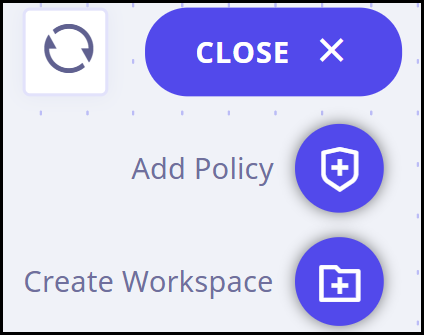

Crear

Utilizando el botón CREAR en la esquina superior derecha, puede realizar las siguientes acciones.

- Política de adición

- Crear espacio de trabajo

Junto a este, se encuentra el botón Actualizar . Con este botón puede actualizar los datos que se muestran en la pantalla.

Creación de una jerarquía

Para crear una jerarquía, siga estos pasos.

- Vaya a la vista Jerarquía en Seqrite ZTNA. En la esquina superior izquierda, encontrará la pestaña USUARIOS, como se muestra en la siguiente imagen.

- En el menú desplegable, la jerarquía predeterminada ya está seleccionada. Al hacer clic en este espacio, se mostrarán todas las jerarquías existentes.

- Haz clic en Crear jerarquía .

- Introduzca las etiquetas de jerarquía según sea necesario. Puede añadir más etiquetas haciendo clic en el botón «Añadir etiqueta de jerarquía» .

- Una vez hecho esto, haga clic en Siguiente .

Nota:

Puede agregar y usar un máximo de 6 etiquetas de jerarquía por cada jerarquía. Se pueden crear un máximo de 6 jerarquías (1 predeterminada y 5 personalizadas) en un espacio de trabajo.

Información completa

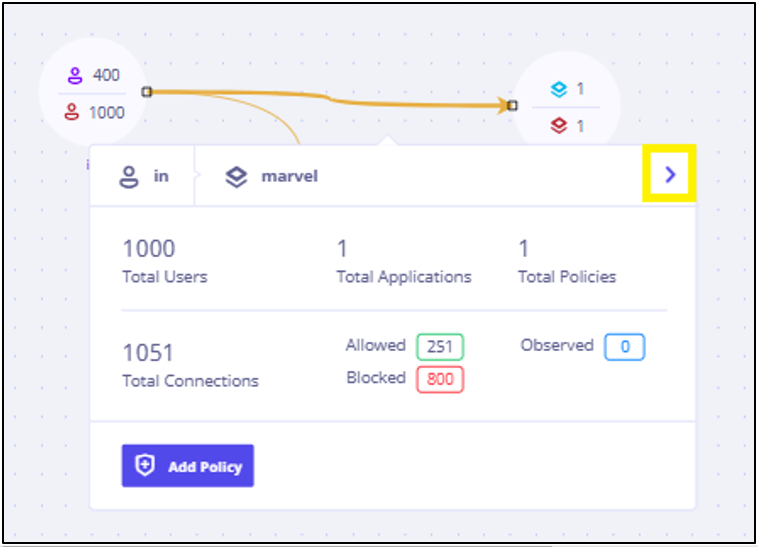

Puedes obtener más información sobre los usuarios y las aplicaciones haciendo clic en la flecha hacia adelante (>) como se muestra en la siguiente imagen:

Panel derecho de visibilidad

Según el nivel en el que te encuentres, Seqrite ZTNA muestra información de conexión consolidada en el panel derecho. Puedes ver esta información haciendo clic en las líneas de conexión, usuarios, grupos de usuarios y aplicaciones/servicios individuales, según sea necesario.

Visualización de la información de conexión

Al hacer clic en la línea de conexión que une usuarios y aplicaciones en las vistas Jerarquía y Globo, se muestra una ventana con información detallada sobre dicha conexión. Al hacer clic en el cursor (resaltado en amarillo), aparece el panel derecho.

En este panel, se muestra información detallada sobre la conexión y otros detalles, como se indica a continuación.

Perspectivas

- Nombre de la etiqueta en el lado del usuario y de la aplicación.

- Recuento total de usuarios, aplicaciones, políticas aplicables y conexiones.

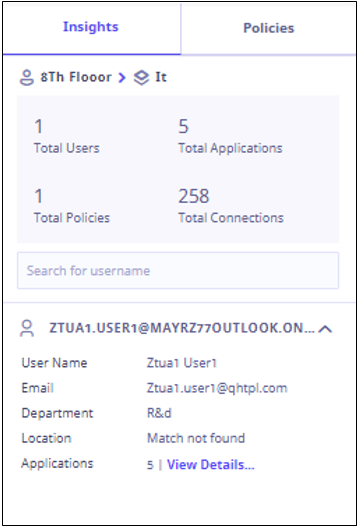

- Detalles del usuario. Aquí se mostrará la lista de usuarios conectados. Puede buscar por nombre de usuario mediante el cuadro de búsqueda. A continuación, se muestran los detalles de los usuarios.

| Detalle | Descripción |

|---|---|

| Nombre de usuario | Nombre de usuario tal como figura en el directorio de la organización. |

| Correo electrónico | Dirección de correo electrónico del usuario. |

| Departamento | Departamento organizativo del usuario. |

| Ubicación | Ubicación geográfica del usuario. |

| Aplicaciones | Número de aplicaciones que el usuario ha intentado aplicar. |

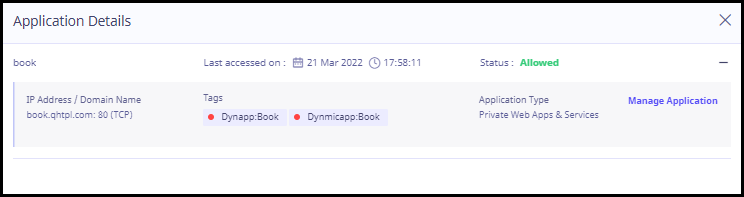

Haz clic en Ver detalles para ver la información de la solicitud.

| Columna | Descripción |

|---|---|

| Nombre de la aplicación | Nombre de la aplicación. |

| Último acceso el | Fecha y hora más recientes en que el usuario accedió a esta aplicación. |

| Estado | Estado de la conexión. |

| Signo más (+) | Para ver más detalles sobre la aplicación, como la dirección/URL, las etiquetas aplicables y el tipo de aplicación, haga clic en el botón «Gestionar aplicación» para acceder a la página de edición . |

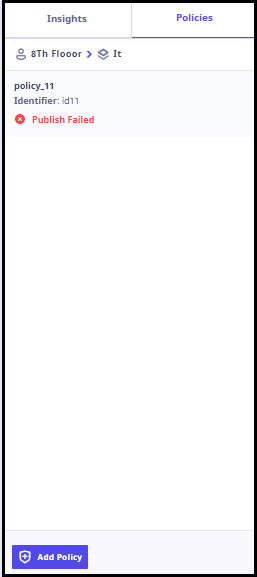

Políticas

En esta pestaña se muestran los siguientes detalles de las políticas aplicables a las conexiones.

| Detalles | Descripción |

|---|---|

| Nombre de la póliza | Nombre de la póliza. |

| Identificador de política | Identificador de política para esa política. |

| Estado de la política | Estado de esta política. |

| Política de edición | Pase el cursor sobre la información de la póliza para ver el icono de edición. Haga clic en el icono del lápiz para editar la póliza. |

| Política de adición | Agregar nuevas políticas según sea necesario. |

Visualización de la información de conexión para usuarios

Si desea ver los detalles de las aplicaciones a las que accede un usuario y las políticas aplicadas a esas conexiones, siga estos pasos.

- Inicie sesión en el portal de Seqrite ZTNA. En el panel izquierdo, vaya a la página Visibilidad . Se mostrará la vista Jerarquía. En esta página, aplique la jerarquía que desee a los usuarios y servicios.

- Haz clic en un grupo de usuarios. Se abrirá una ventana como la que se muestra en la siguiente imagen. Haz clic en la flecha (resaltada en amarillo).

Ahora la jerarquía de usuarios está a un nivel granular y puede ver los usuarios individuales dentro de ese grupo de usuarios.

- Vista jerárquica de arriba hacia abajo:

Como se muestra en la siguiente imagen, el usuario se encuentra a nivel granular y las aplicaciones/servicios a nivel de grupo.

- Vista granular:

En la siguiente imagen, tanto los usuarios como las aplicaciones/servicios se muestran a un nivel detallado.

Cuando un administrador hace clic en un usuario en estas vistas, se abre una ventana emergente como se muestra en la siguiente imagen.

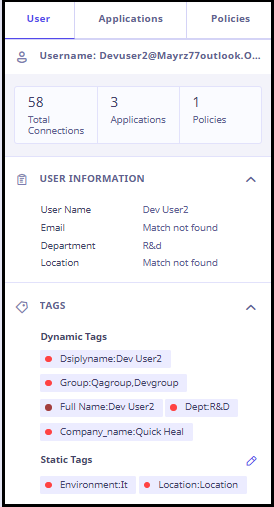

Haga clic en la flecha (resaltada en amarillo) para ver los detalles en el panel derecho. El nombre de usuario se muestra en la parte superior, en las siguientes pestañas.

Usuarios

| Campos | Descripción |

|---|---|

|

|

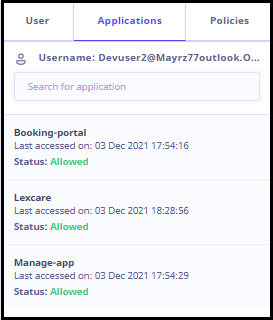

Aplicaciones

| Campos | Información |

|---|---|

| En esta pestaña se muestra una lista de las aplicaciones a las que el usuario intentó conectarse. A continuación, se muestran los detalles de cada aplicación.

|

Políticas

| Campos | Información |

|---|---|

|

|

Visualización de información de conexión para aplicaciones/servicios

Si desea ver los detalles de los usuarios o grupos de usuarios que accedieron a cualquier aplicación/servicio y las políticas aplicadas a esas conexiones, siga estos pasos.

- Inicie sesión en el portal de Seqrite ZTNA. En el panel izquierdo, vaya a la página Visibilidad . Se mostrará la vista Jerarquía. En esta página, aplique la jerarquía que desee a los usuarios y servicios.

- Haga clic en un grupo de aplicaciones o servicios. Se abrirá una ventana como la que se muestra en la siguiente imagen. Haga clic en la flecha (resaltada en amarillo).

Ahora, la jerarquía de aplicaciones/servicios está a un nivel granular y puede ver las aplicaciones/servicios individuales de ese grupo.

Como se muestra en la siguiente imagen, los usuarios se encuentran a nivel de grupo. Las aplicaciones y los servicios se encuentran a nivel granular.

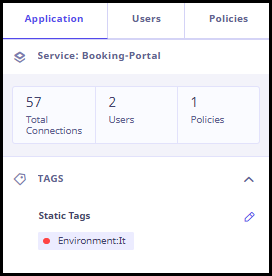

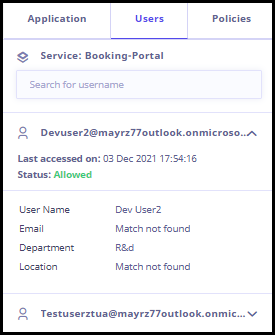

Cuando un administrador hace clic en una aplicación o servicio en las vistas mencionadas, se abre una ventana emergente como se muestra en la siguiente imagen.

Haga clic en la flecha (resaltada en amarillo) para ver los detalles en el panel derecho. El nombre de la aplicación o el servicio se muestra en la parte superior, en las siguientes pestañas.

Solicitud

| Campos | Información |

|---|---|

|

|

Grupos de usuarios/Usuarios

| Campos | Información |

|---|---|

|

|

Políticas

| Campos | Información |

|---|---|

|

|

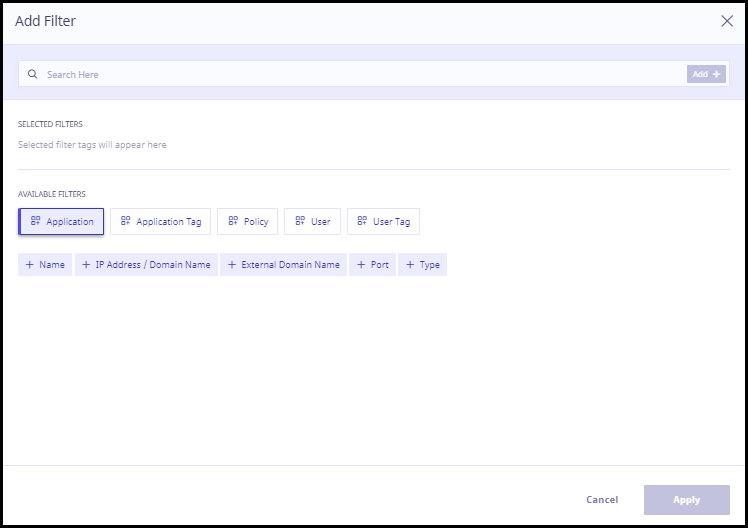

Agregar un filtro para refinar la vista

En la esquina superior izquierda encontrará una opción de filtro. Puede agregar varios filtros para filtrar la información disponible sobre las conexiones de usuarios a aplicaciones y servicios. Para aplicar un filtro, haga clic en el botón «Agregar filtro(s)» . Aparecerá una ventana emergente.

Puede seleccionar el filtro desde el cuadro de búsqueda o desde la lista de filtros disponibles en la sección «Filtros disponibles» .

- Al hacer clic en el cuadro de búsqueda, se muestra una lista de todos los filtros disponibles. Haga clic y seleccione el filtro deseado.

- Ahora, seleccione el operador según sea necesario. La siguiente lista de operadores está disponible.

| Nº de serie | Nombre de la expresión de filtro | Valor después de seleccionar la expresión |

|---|---|---|

| 1 | Igual | Valor a seleccionar entre las opciones disponibles. |

| 2 | No son iguales | Valor a seleccionar entre las opciones disponibles. |

| 3 | Contiene | Se admite la funcionalidad de texto libre de una sola palabra. |

| 4 | Comienza con | Se admite la funcionalidad de texto libre de una sola palabra. |

| 5 | Termina con | Se admite la funcionalidad de texto libre de una sola palabra. |

Una vez hecho esto, pulse la barra espaciadora.

- Seleccione una opción de la lista que aparece o introduzca texto libre según sea necesario en función del operador seleccionado.

- Ahora, haga clic en Agregar .

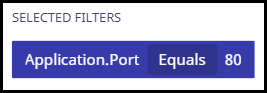

El filtro aparece en la sección Filtros seleccionados.

- Una vez hecho esto, haga clic en Aplicar .

Ahora, solo verá las conexiones que cumplan las condiciones del filtro. Puede volver a hacer clic en el botón Agregar filtro para editar los filtros existentes o agregar otros nuevos.

También puedes aplicar corchetes a los filtros. Los corchetes dan prioridad a un filtro sobre otros.

Ejemplo 1

Explicación

Apliquemos un filtro para ver las conexiones que involucran el puerto de aplicación número 80.

- Haga clic en Agregar filtro(s).

- En el cuadro de búsqueda, haga clic y seleccione el filtro ‘Application.Port’ y pulse la barra espaciadora. Se mostrará una lista de operadores matemáticos.

- En la lista de operadores matemáticos, seleccione ‘Igual a’ y pulse la barra espaciadora. Se mostrará una lista de valores aplicables.

- De la lista de valores, seleccione 80 .

- Haz clic en Agregar.

- Una vez hecho esto, haga clic en Aplicar .

Se mostrarán las conexiones que involucren el puerto de aplicación número 80.

Ejemplo 2

Apliquemos un filtro para ver las conexiones que involucran el puerto de aplicación 80 y el nombre de dominio externo de la aplicación tester.com.

- Haz clic en Agregar filtro(s) .

- En el cuadro de búsqueda, haga clic y seleccione el filtro ‘Application.Port’ y pulse la barra espaciadora. Se mostrará una lista de operadores.

- En la lista de operadores, seleccione ‘Igual a’ y pulse la barra espaciadora. Se mostrará una lista de valores aplicables.

- De la lista de valores, seleccione 80 .

- Pulse la barra espaciadora. Aparecerá una lista de operadores.

- Seleccione AND y pulse la barra espaciadora.

- Haga clic y seleccione el nombre del filtro ‘Application.External Domain Name’ y pulse la barra espaciadora. Se mostrará una lista de operadores.

- En la lista de operadores, seleccione ‘Igual a’ y pulse la barra espaciadora. Se mostrará una lista de valores aplicables.

- De la lista de valores, seleccione tester.com .

- Haz clic en Agregar . Luego, haz clic en Aplicar .

Se mostrarán las conexiones que involucren el puerto de aplicación número 80 y el nombre de dominio externo de la aplicación tester.com.

Nota:

Tras aplicar un filtro, este permanecerá activo en todas las vistas: Jerarquía, Globo y Tabular. Si navega a otras páginas y regresa a la página de Visibilidad , el filtro seguirá activo.

Los filtros añadidos aparecen en la sección Filtros seleccionados . Al pasar el cursor sobre estos filtros, verá las siguientes opciones.

| Icono de acción | Etiqueta de acción | Descripción |

|---|---|---|

| Editar | Para editar el filtro. |

| Borrar | Para eliminar el filtro. |

Debe eliminar manualmente los filtros haciendo clic en la opción «Borrar filtros» en la ventana «Añadir filtro» . También puede hacer clic en la cruz del botón «Añadir filtro» en la esquina superior izquierda y eliminar el filtro, como se muestra en la siguiente imagen.

Puede añadir varios filtros a la vez utilizando los operadores condicionales AND y OR. Se pueden aplicar un máximo de 12 filtros.

Espacio de trabajo

Un usuario puede crear espacios de trabajo para agrupar jerarquías similares. Puede crear varios espacios de trabajo según sea necesario. También existe la opción de editar y duplicar un espacio de trabajo existente.

En la sección central se muestran las conexiones para las jerarquías seleccionadas.

Crear espacio de trabajo

Para crear un nuevo espacio de trabajo, siga estos pasos:

- Inicie sesión en el portal Seqrite ZTNA.

- Haga clic en el signo más (+) en la esquina superior izquierda junto a la sección Espacio de trabajo predeterminado o el espacio de trabajo creado más recientemente.

- Aparece una ventana emergente. Introduzca el nombre del espacio de trabajo y haga clic en Crear .

El nuevo espacio de trabajo se mostrará ahora. La jerarquía predeterminada está disponible en este espacio de trabajo. El usuario puede crear más jerarquías si lo desea. También puede crear un nuevo espacio de trabajo haciendo clic en el botón Crear, en la esquina superior derecha.

Nota:

No se copiará ninguna jerarquía personalizada existente al crear un nuevo espacio de trabajo.

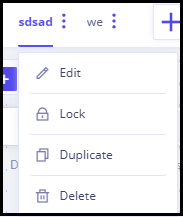

Junto al nombre del espacio de trabajo hay un menú de tres puntos con las siguientes opciones.

- Editar : Para editar el espacio de trabajo.

- Bloquear : Para bloquear/desbloquear el espacio de trabajo.

- Duplicar : Para crear una copia del espacio de trabajo.

- Eliminar : Para eliminar el espacio de trabajo.

Se pueden crear un máximo de 4 espacios de trabajo, incluido el espacio de trabajo predeterminado.

Panel

Descripción general

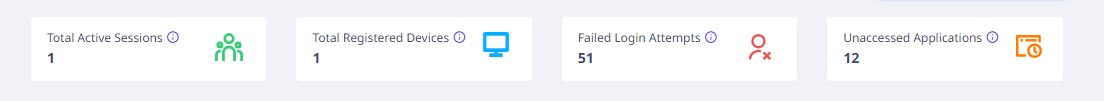

En esta página, el administrador puede ver información detallada sobre las sesiones de usuario activas en el portal de usuarios, los dispositivos registrados, las aplicaciones y las políticas, en forma de infografías. Esto le permite obtener una visión general de todas las actividades relacionadas con las aplicaciones y los servicios de la organización. La siguiente información se muestra en esta página.

Descripción general de las métricas del sistema

Las métricas de inicio de sesión muestran los siguientes widgets:

- Número de sesiones activas : Identificación de la carga de trabajo y la utilización de recursos a través del número de sesiones activas.

- Número de dispositivos registrados en los que está instalado el agente ZTNA : Seguimiento de la distribución y cobertura del agente ZTNA mediante la monitorización del número de dispositivos registrados.

- Número de intentos de inicio de sesión fallidos : Evaluación de las amenazas a la seguridad y las vulnerabilidades potenciales mediante el seguimiento del número de intentos de inicio de sesión fallidos.

- Número de aplicaciones a las que no accedieron los usuarios finales en un período de tiempo específico : Evaluación de la participación del usuario y el rendimiento del sistema mediante el seguimiento del número de aplicaciones a las que no se accedió en un período de tiempo específico.

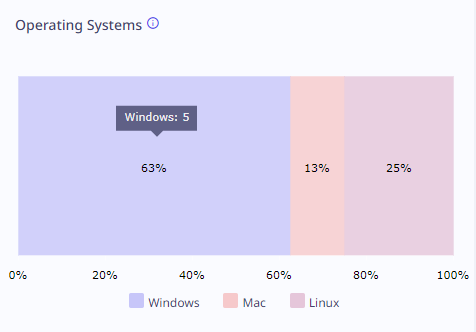

Sistemas operativos

Este widget muestra el número de sistemas operativos distintos (Windows, macOS y Linux) identificados en los dispositivos donde se ha instalado el agente ZTNA. Este recuento es independiente del filtro de duración establecido.

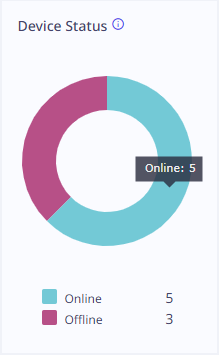

Estado del dispositivo

Este widget muestra un gráfico circular que representa el número de dispositivos en los que está instalado el agente ZTNA. El gráfico clasifica los dispositivos como conectados o desconectados.

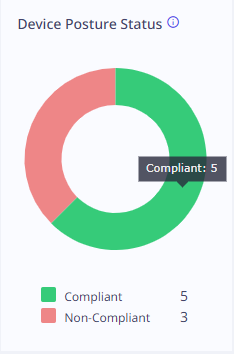

Estado de postura del dispositivo

Este widget muestra un gráfico circular que representa la cantidad de dispositivos que cumplen con las reglas de postura del dispositivo como Cumplidores y la cantidad de dispositivos que no cumplen con las reglas como No Cumplidores.

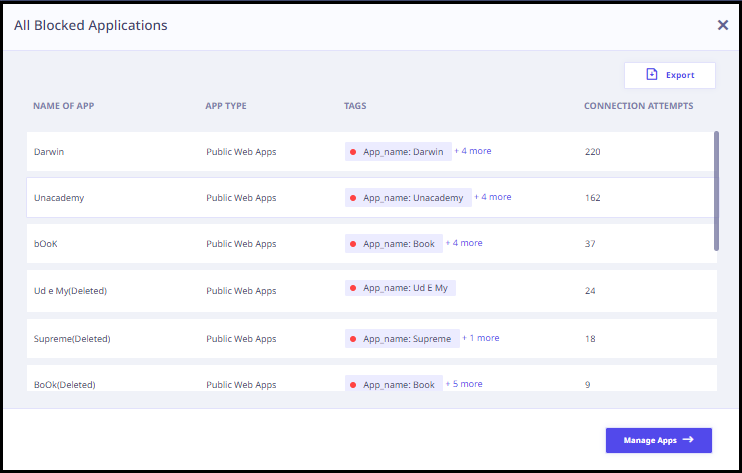

Aplicaciones bloqueadas

Los widgets presentan la siguiente información.

| Campo | Descripción |

|---|---|

| Total | Número total de aplicaciones bloqueadas. |

| Aplicaciones web públicas | Número de aplicaciones web públicas bloqueadas. |

| Aplicaciones web privadas | Número de aplicaciones web privadas bloqueadas. |

| Aplicaciones basadas en agentes | Número de aplicaciones web privadas bloqueadas. |

| Gráfico | Se muestra la representación gráfica del número de intentos de conexión para las 5 aplicaciones bloqueadas principales. |

Haz clic en Ver todo para ver la información completa sobre cada una de las aplicaciones bloqueadas.

Acciones disponibles con aplicaciones bloqueadas

| Campo | Descripción |

|---|---|

| Exportar | Para exportar estos datos en formato CSV. |

| Administrar aplicaciones | Para gestionar estas aplicaciones. Al hacer clic en este botón, se le redirigirá a la página de aplicaciones. |

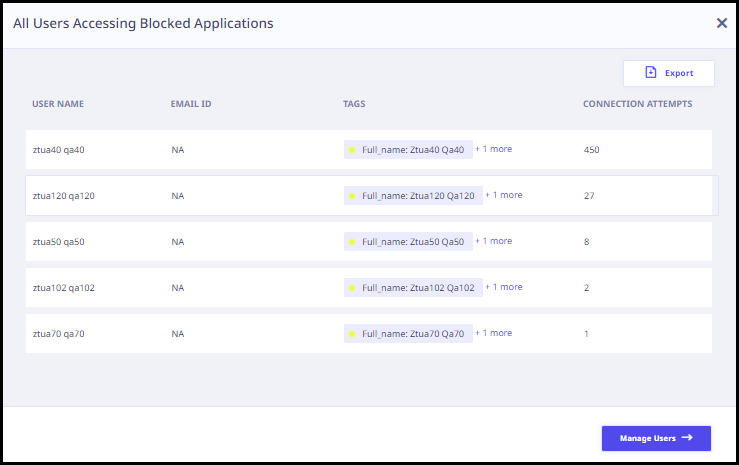

Usuarios que acceden a aplicaciones bloqueadas

Los widgets de la parte superior muestran la siguiente información.

| Campo | Descripción |

|---|---|

| Total | Número total de usuarios que acceden a aplicaciones bloqueadas. |

| aplicaciones web públicas | Número de usuarios que acceden a aplicaciones web públicas bloqueadas. |

| Aplicaciones web privadas | Número de usuarios que acceden a aplicaciones web privadas bloqueadas. |

| Gráfico | Se muestra la representación gráfica del número de intentos de conexión de los 5 usuarios principales que acceden a las aplicaciones bloqueadas. |

Haz clic en Ver todo para ver la información completa sobre cada usuario que accede a las aplicaciones bloqueadas, como se muestra a continuación.

Acciones disponibles para los usuarios que acceden a aplicaciones bloqueadas

| Campo | Descripción |

|---|---|

| Exportar | Para exportar estos datos en formato CSV. |

| Gestionar usuarios | Para gestionar los usuarios que acceden a las aplicaciones bloqueadas. Al hacer clic en este botón, se le redirigirá a la página de Gestión de usuarios. |

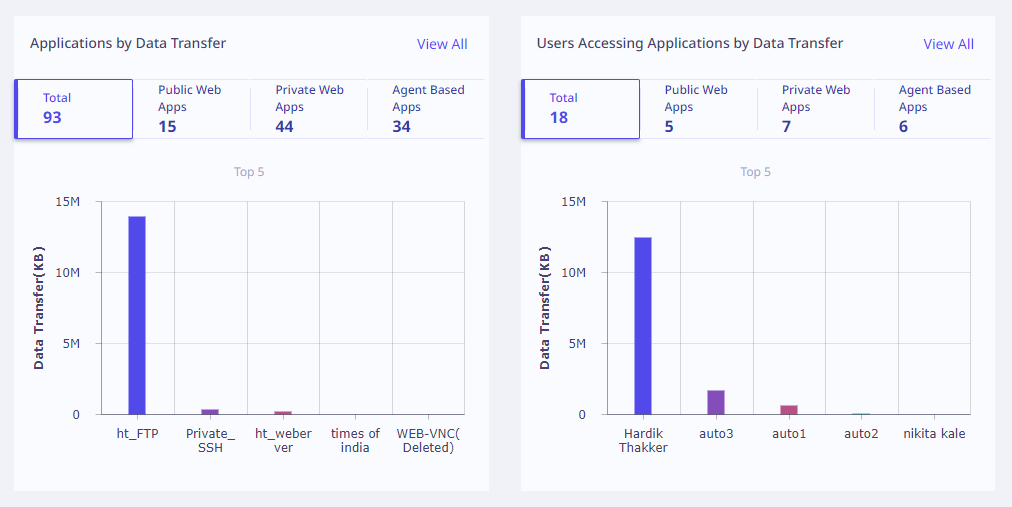

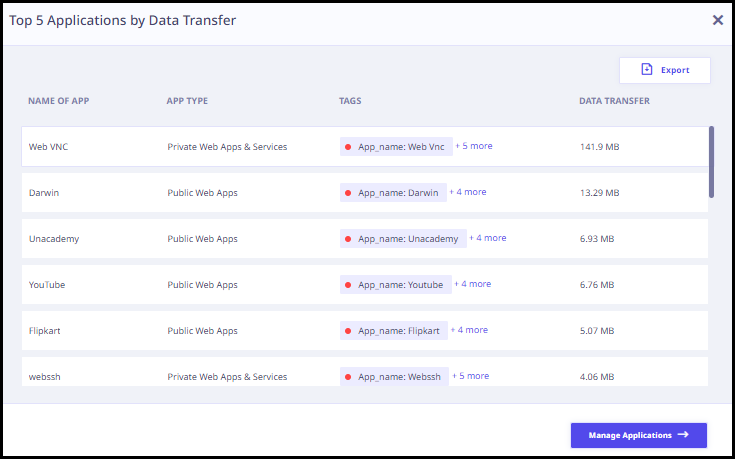

Aplicaciones mediante transferencia de datos

En este gráfico, un widget en la parte superior muestra la siguiente información.

| Campo | Descripción |

|---|---|

| Total | Número total de solicitudes. |

| Aplicaciones web públicas | Número de aplicaciones web públicas. |

| Aplicaciones web privadas | Número de aplicaciones web privadas. |

| Aplicaciones basadas en agentes | Número de aplicaciones basadas en agentes. |

| Gráfico | Se muestra la representación gráfica de la transferencia de datos (en kilobytes) para las 5 aplicaciones principales. |

Haz clic en Ver todo para ver la información completa sobre las aplicaciones que transmiten datos.

Acciones disponibles con las aplicaciones

| Campo | Descripción |

|---|---|

| Exportar | Para exportar estos datos en formato CSV. |

| Administrar aplicaciones | Para administrar las aplicaciones. Al hacer clic en este botón, se le redirige a la página del Catálogo de aplicaciones. |

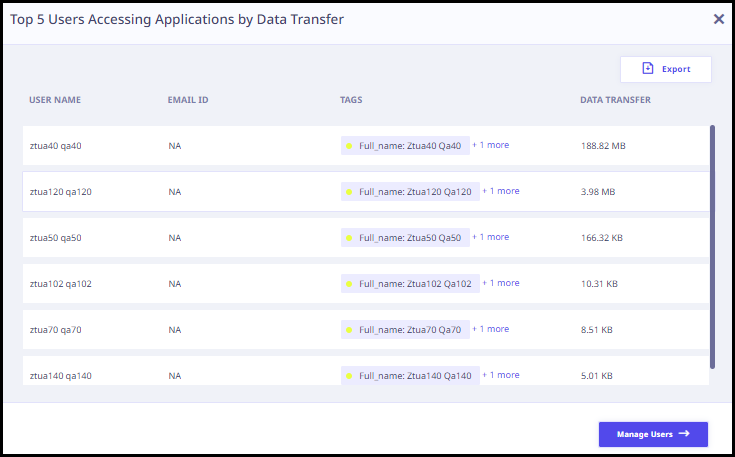

Usuarios que acceden a las aplicaciones mediante transferencia de datos

En este gráfico, un widget en la parte superior muestra la siguiente información.

| Campo | Descripción |

|---|---|

| Total | Número total de usuarios que acceden a las aplicaciones. |

| Aplicaciones web públicas | Número de usuarios que acceden a aplicaciones web públicas. |

| Aplicaciones web privadas | Número de usuarios que acceden a aplicaciones web privadas. |

| Aplicaciones basadas en agentes | Número de aplicaciones basadas en agentes. |

| Gráfico | Se muestra la representación gráfica de los usuarios que transmiten datos (en kilobytes) para las 5 aplicaciones principales. |

Haz clic en Ver todo para ver la información completa sobre los usuarios que acceden a las aplicaciones mediante la transmisión de datos.

Acciones disponibles para los usuarios

| Campo | Descripción |

|---|---|

| Exportar | Para exportar estos datos en formato CSV. |

| Gestionar usuarios | Para administrar los usuarios. Al hacer clic en este botón, se le redirige a la página de Administración de usuarios. |

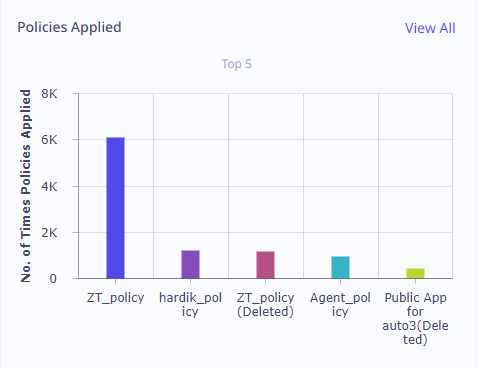

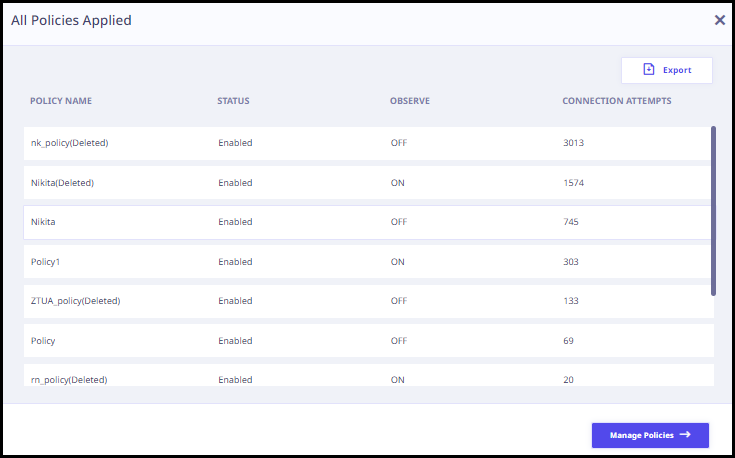

Políticas aplicadas

En esta sección se muestra la representación gráfica de las políticas más utilizadas y la frecuencia con la que se aplican.

Haga clic en «Ver todo» para consultar la información completa sobre todas las políticas aplicadas.

Acciones disponibles con políticas aplicadas

| Campo | Descripción |

|---|---|

| Exportar | Para exportar estos datos en formato CSV. |

| Gestionar políticas | Para gestionar todas las políticas aplicadas. Al hacer clic en este botón, se le redirigirá a la página de Gestión de políticas . |

El administrador puede ver la información de esta página durante el período de tiempo que necesite haciendo clic en el menú desplegable «Ver» en la esquina superior derecha. Actualmente, el período de tiempo admite hasta 180 días, mediante la opción personalizada disponible en el menú desplegable.

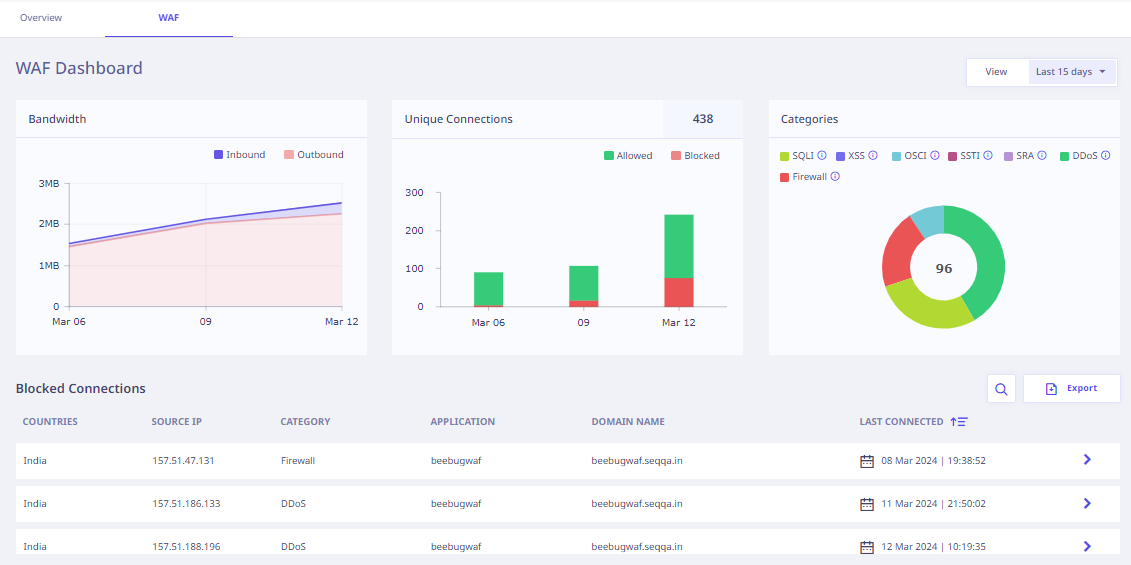

WAF

Para mejorar la visibilidad y agilizar la monitorización de la actividad del firewall de aplicaciones web (WAF), se ha añadido un nuevo filtro al panel de control. Este filtro permite a los administradores ver las conexiones que se han bloqueado por diversos motivos, incluidos los bloqueados por el WAF, el firewall, la comprobación del estado del dispositivo, etc.

Se ha creado un panel de control específico para mostrar widgets y estadísticas relacionados con los casos de uso de WAF. Este panel de control ofrece los siguientes widgets:

- Ancho de banda : El widget de Ancho de banda proporciona detalles sobre el ancho de banda de entrada y salida durante el período especificado.

El ancho de banda de entrada mide el volumen de tráfico que ingresa a las aplicaciones protegidas, incluyendo solicitudes, paquetes de datos y otras comunicaciones.

El ancho de banda de salida mide el volumen de datos enviados desde las aplicaciones protegidas a destinos externos, como respuestas a solicitudes de clientes, archivos en tránsito o cualquier otro tráfico de salida generado por las aplicaciones. - Conexiones únicas : Este widget ofrece información detallada sobre las conexiones bloqueadas que no tienen aplicada una política de autenticación de usuario. Aquí puede ver el número total de aplicaciones con WAF habilitado, junto con estadísticas sobre las aplicaciones permitidas y bloqueadas durante el período especificado.

- Categorías : El widget Categorías muestra el número de ataques detectados al acceder a aplicaciones con WAF habilitado. Estos ataques incluyen inyección SQL (SQLI), Cross-Site Scripting (XSS), inyección de comandos del sistema operativo (OSCI), inyección de plantillas del lado del servidor (SSTI), abuso de solicitudes del servidor (SRA), denegación de servicio distribuida (DDoS) e incidentes relacionados con el firewall.

Características clave del panel de control dedicado

- Widgets y estadísticas

El panel de control específico incluye varios widgets y visualizaciones estadísticas relacionadas con los casos de uso de WAF.

- Centrarse en las conexiones no autenticadas

El panel de control resalta las conexiones que están bloqueadas pero que no tienen aplicada la política de autenticación de usuario, lo que permite a los administradores priorizar las medidas de seguridad.

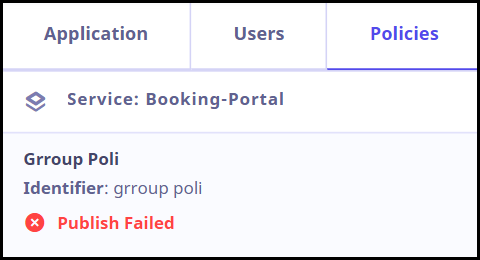

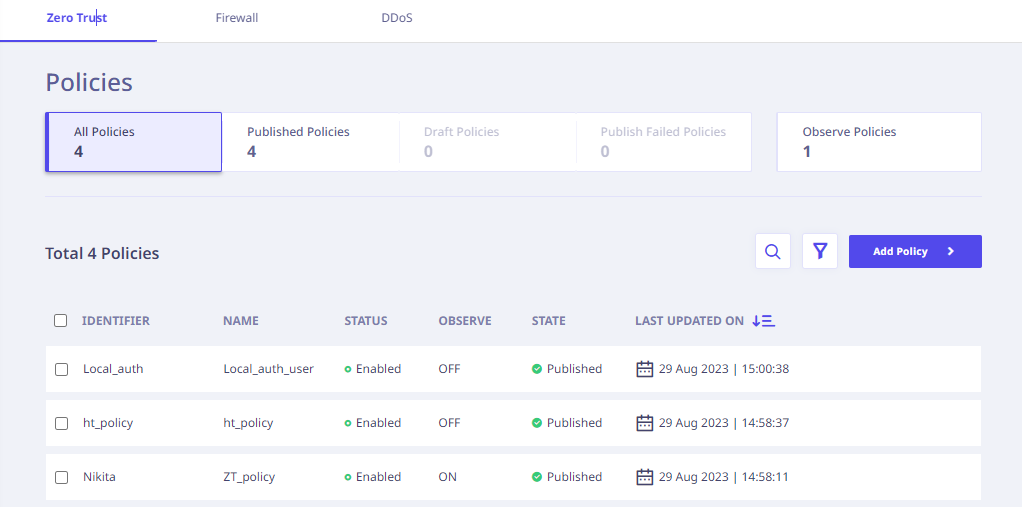

Políticas

Las políticas rigen las conexiones que se intentan entre los usuarios y las aplicaciones. Una política impide que los usuarios no autorizados accedan a las aplicaciones. También otorga acceso a los usuarios autorizados a aplicaciones específicas según sea necesario.

En esta página, puede crear políticas para usuarios y aplicaciones, y publicarlas. Si las políticas se envían a la puerta de enlace y se aplican correctamente, el estado se actualiza a «publicado».

En la parte superior de la página, algunos widgets muestran el recuento de Todas, Publicadas, Borradores, Fallos de publicación y Políticas de seguimiento.

Estados políticos

| Política estatal | Descripción |

|---|---|

| Publicado | Una política que se configura correctamente y permite a un usuario acceder a las aplicaciones de acuerdo con lo establecido es una Política Publicada. |

| Borrador | El administrador puede crear políticas que tal vez no se implementen de inmediato o que sean necesarias más adelante. Estas políticas se guardan como borradores. |

| Error al publicar | Si una política no se puede aplicar a un sitio, se trata de una política de «Publicación fallida». |

Observar

Un administrador podría querer supervisar ciertos intentos de conexión. Para ello, puede crear una política con el modo de observación activado. Esta política

permite las conexiones que se intenten bajo dicha política, pero se mostrarán con un color diferente en la página de visibilidad.

Además, a continuación se detallan todas las políticas existentes.

| Nombre de la columna | Descripción |

|---|---|

| IDENTIFICADOR | Identificador adecuado para la póliza. |

| NOMBRE | Nombre de la póliza. |

| ESTADO | Estado actual de la política. |

| OBSERVAR | Indica si se respetarán o no las conexiones permitidas por la política. |

| ESTADO | Estado actual de la política. |

| ÚLTIMA ACTUALIZACIÓN EL | Fecha y hora de la última actualización de la póliza. |

| WAF configurado | Para habilitar las reglas WAF para las políticas. |

| Buscar | Para buscar pólizas por nombre. |

| Agregar filtro | Para agregar un filtro. Para obtener más información, consulte la sección «Agregar un filtro para refinar la vista» en la página de Visibilidad. |

| Refrescar | Haz clic en el icono de la esquina superior derecha para actualizar la página. |

| Política de adición | Haz clic en el icono Agregar política en la esquina superior derecha para agregar una política. |

Las pólizas se pueden ordenar por nombre haciendo clic en el símbolo de ordenación situado junto a la columna NOMBRE.

Acciones disponibles con las políticas

Al pasar el cursor sobre cada póliza, aparecen las siguientes opciones en el lado derecho, junto a la columna «Última actualización el».

| Icono de acción | Etiqueta de acción | Descripción |

|---|---|---|

| Editar | Para editar los detalles de la póliza. |

| Borrar | Para eliminar la política. |

| Ver y editar detalles | Para ver y editar los detalles de la póliza. |

Haga clic en una póliza para ver los detalles de la misma en el panel derecho.

| Campos | Descripción |

|---|---|

| Información detallada | |

| Identificador | Identificador de póliza. |

| Nombre | Nombre de la póliza. |

| Estado | Estado actual de la política. |

| Observar | Tanto si se observa la conexión como si no. |

| Estado | Estado actual de la política. |

| Última actualización: | Fecha y hora de la última actualización de la póliza. |

| Última actualización por | El administrador que actualizó la política por última vez. |

| Descripción | Descripción de la política. |

| Nombre del proveedor de identidad | El nombre del proveedor de identidad. |

| Fecha de caducidad | La fecha de vencimiento de la póliza. |

| Regla de permiso | |

| Etiquetas de usuario | Etiquetas de usuario relacionadas con la política. |

| Etiquetas de la aplicación | Etiquetas de la aplicación relacionadas con la política. |

| Acciones rápidas | |

| Permitir | Un botón para activar la política. |

| Observar | Un botón de alternancia para activar la opción ‘Observar’, que indica si la conexión está siendo monitorizada o no. |

Agregar una política

Implementación de una política de confianza cero

Para agregar una política de Confianza Cero, siga estos pasos.

- Haz clic en el botón Agregar política . Aparecerá la página Agregar política de confianza cero.

- Ingrese la siguiente información en la sección Información de la póliza .

- Introduzca el identificador de la póliza.

- Introduzca el nombre de la póliza.

- Seleccione Activado o Desactivado en Observar.

Esto indica si las conexiones permitidas según esta política se marcan como Observadas en la página Visibilidad . - Introduzca la descripción detallada de la póliza.

- Introduzca la siguiente información en la sección Regla de permiso .

- Seleccione cualquiera de los proveedores de identidad destacados, ya sean locales o externos.

- Introduzca las etiquetas de usuario.

Estas son las etiquetas aplicadas al usuario desde donde se establece la conexión. - Introduzca las etiquetas de la aplicación.

Estas son las etiquetas aplicadas a las aplicaciones donde se recibe la conexión. - Introduzca las etiquetas de excepción de usuario.

Según los requisitos de conexión, estas etiquetas excluirán a los usuarios a los que se les apliquen las etiquetas de origen disponibles.Nota :

Las etiquetas de aplicación y usuario se obtienen de las etiquetas de administración de seguridad centralizada. Consulte

las etiquetas de administración de seguridad centralizada para obtener más detalles.

- Indique una fecha de vencimiento que encontrará en la sección «Acceso con límite de tiempo» . Una vez alcanzada la fecha de vencimiento, la política dejará de estar disponible.

Nota: ☛

El administrador puede seleccionar una fecha de vencimiento que se extienda hasta 12 meses, con la posibilidad de renovar la póliza posteriormente. - Después de ingresar esta información, puede hacer clic en Guardar como borrador o Agregar política según sea necesario.

Agregar una política de firewall

Para agregar una política de firewall, siga estos pasos.

- Introduzca el identificador de la póliza.

- Introduzca el nombre de la póliza.

- El modo predeterminado seleccionado es Bloqueado .

- Seleccione Activado o Desactivado en Observar.

Esto indica si las conexiones bloqueadas según esta política se marcan como Observadas en la página Visibilidad . - Introduzca la descripción detallada de la póliza.

- Seleccione las aplicaciones a las que desea aplicar la política.

- Introduzca la lista de direcciones IP bloqueadas. Puede añadir una o varias direcciones IP, o subredes, según sea necesario. Todas las direcciones deben estar separadas por comas.

- Introduzca la lista de direcciones IP permitidas.

- Seleccione la lista de países bloqueados desde donde se originan las conexiones.

- Introduzca los parámetros comunes de la aplicación según sea necesario.

- Después de ingresar esta información, puede hacer clic en Guardar como borrador o Agregar política según sea necesario.

Agregar una política DDoS

Para agregar una política DDoS, siga estos pasos.

- Introduzca el identificador de la póliza.

- Introduzca el nombre de la póliza.

- Introduzca la descripción detallada de la póliza.

- Seleccione las aplicaciones a las que desea aplicar la política.

- Seleccione el ámbito de limitación de velocidad (si la regla DDoS debe aplicarse en función de la dirección IP de origen o de las aplicaciones de destino), ya sea dirección IP o aplicación.

- Introduzca el tiempo en segundos para el intervalo de tiempo para el cual se calculará el número de conexiones.

- Introduzca el número de solicitudes permitidas durante el período de tiempo especificado. Si se supera este límite, las conexiones se bloquearán.

- Introduzca la lista de direcciones IP permitidas.

- Introduzca los parámetros comunes de la aplicación según sea necesario.

- Después de ingresar esta información, puede hacer clic en Guardar como borrador o Agregar política según sea necesario.

Ejemplo 1

Agregar una política de firewall para restringir a un usuario

Si desea bloquear el tráfico originado por un usuario con una dirección IP de origen y un país determinados, siga estos pasos.

- Inicie sesión en el portal Seqrite ZTNA. Navegue hasta Administración de políticas en el panel izquierdo.

- Haz clic en la pestaña Firewall en la parte superior.

- Haz clic en el botón Agregar política .

- Introduzca el identificador y el nombre según se requiera.

- Ingrese la dirección IP de origen como 35.123.23.21. Puede ingresar más direcciones IP o subredes si lo desea.

- Introduzca las direcciones IP de excepción (direcciones IP en la lista blanca), si las hubiera.

- Seleccione las aplicaciones a las que desea aplicar la política.

- De la lista de países, seleccione China .

- Desde los parámetros comunes de la aplicación, seleccione la ruta personalizada .

- Agregue el valor como admininfo.

- Una vez hecho esto, haga clic en Agregar política .

Después de aplicar esta política, un usuario con IP de origen 35.123.23.21 y país de origen China no podrá acceder a la aplicación configurada con la ruta personalizada /admininfo (por ejemplo: www.example.com/admininfo si example es la aplicación seleccionada).

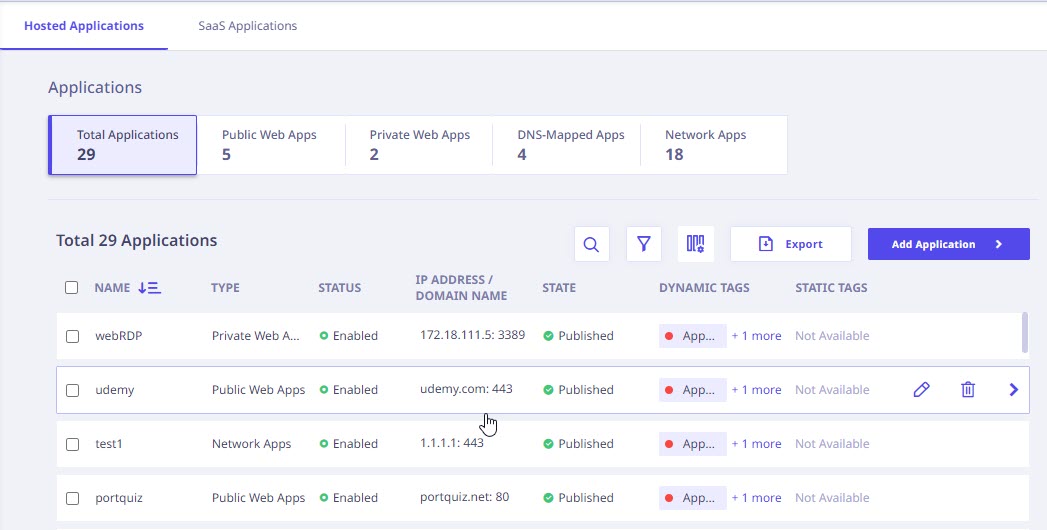

Aplicaciones Alojadas

Esta página muestra todas las aplicaciones de la organización cuyo acceso está restringido para los usuarios. También puede configurar y agregar nuevas aplicaciones.

Cuando el administrador agrega un sitio organizacional, se crea la aplicación correspondiente «ZTNA Apps Portal» con los detalles del sitio. El administrador puede usar esta aplicación predeterminada en la política de firewall y DDoS. El administrador no puede eliminar ni editar esta aplicación.

Además, se muestran los siguientes detalles para todas las aplicaciones.

| Nombre de la columna | Descripción |

|---|---|

| Nombre | Nombre de la aplicación. |

| Descripción | Descripción de la solicitud. |

| Tipo | Tipo de solicitud. |

| Estado | Estado de la solicitud. (Si el inquilino tiene un certificado generado automáticamente, esta columna estará disponible). |

| Dirección IP / Nombre de dominio | La dirección web/nombre de dominio. |

| Valor del puerto | Valor del puerto. |

| Estado | Estado de la solicitud. |

| Nombre de dominio externo | Nombre de dominio externo del servidor de aplicaciones. |

| Ruta URL relativa | Ruta URL relativa. |

| Estado | Estado de la solicitud (Activa/Inactiva). |

| Protocolo | Protocolo de la solicitud. |

| Reglas de WAF aplicadas | Lista de todas las reglas WAF aplicables. |

| Encabezado de host | Es una cabecera HTTP que especifica el nombre de dominio o la dirección IP del servidor de destino en la solicitud de un cliente. |

| Encabezado de origen | Es una cabecera HTTP que indica la fuente u origen de una solicitud. |

| Etiquetas | Las etiquetas estáticas y dinámicas determinan el acceso a la aplicación. La opción para actualizar las etiquetas estáticas también está disponible en el panel de detalles a la derecha. |

| Buscar | Buscar aplicaciones por su nombre. |

| Agregar filtro | Para agregar un filtro. Para obtener más información, consulte la sección » Agregar un filtro para refinar la vista» en la página de Visibilidad . |

| Exportar | Para exportar la información mostrada en esta página en formato de archivo CSV. |

| Agregar aplicación | Para agregar una aplicación. |

Nota ☛

Si se elimina un sitio, todas las aplicaciones relacionadas en la página del Catálogo de aplicaciones se desactivarán. Para reactivarlas, edite las aplicaciones y actualice el nombre de dominio. Esto solo se aplica a los certificados generados automáticamente.

Acciones disponibles con las aplicaciones

Al pasar el cursor sobre cada aplicación, aparecen las siguientes opciones en la columna junto a Etiquetas .

| Icono de acción | Etiqueta de acción | Descripción |

|---|---|---|

| Editar | Para editar los detalles de la solicitud. |

| Borrar | Para eliminar el perfil de la aplicación. |

| Barra lateral | Para ver los detalles de la solicitud. |

- Las aplicaciones se pueden ordenar alfabéticamente haciendo clic en el símbolo de ordenación situado junto a la columna Nombre de la aplicación.

- Acción masiva: Seleccione las casillas de verificación situadas delante de los nombres de las aplicaciones para realizar una acción de eliminación masiva en las aplicaciones seleccionadas.

Nota ☛

Solo se muestra una etiqueta por cada aplicación. Puede colocar el cursor sobre el texto azul junto a la etiqueta para ver etiquetas adicionales, si las hay.

Al hacer clic en el nombre de una aplicación, se muestran los siguientes detalles en el panel derecho.

| Detalles de la solicitud | |

|---|---|

| Nombre | Descripción |

| Nombre | Nombre de la aplicación. |

| Descripción | Descripción de la solicitud. |

| Tipo | Tipo de solicitud. |

| Dirección IP / Nombre de dominio | La dirección web/nombre de dominio. |

| Valor del puerto | El número de puerto. |

| Nombre de dominio externo | Nombre de dominio externo para la aplicación. |

| Grupo de conectores de aplicaciones | El conector de aplicaciones que se utilizará para conectar las aplicaciones alojadas localmente con el sitio alojado en un entorno de nube. |

| Estado | Estado de la aplicación (Activada/Desactivada). |

| Protocolo | El protocolo de la solicitud. |

| Etiquetas | Las etiquetas aplicadas a una aplicación. Puede encontrar una opción para eliminar las etiquetas estáticas en la sección «Detalles de la aplicación» en la barra lateral derecha de la página de la aplicación. |

| Acciones y estado | |

| Nombre | Descripción |

| Activar/Desactivar la aplicación | Puedes usar el botón de alternancia para activar o desactivar la aplicación.

|

| Botón de prueba de conexión | Para confirmar el estado de la conexión entre el conector de la aplicación activa y la aplicación, haga clic en «Probar conexión». Cuando la conexión se establece correctamente, se mostrará como «Accesible» y aparecerá el mensaje «Se puede acceder a la aplicación a través de <nombre del conector de la aplicación>». De lo contrario, se mostrará como «Inaccesible». La opción «Probar conexión» solo está disponible para aplicaciones privadas y aplicaciones basadas en agentes. |

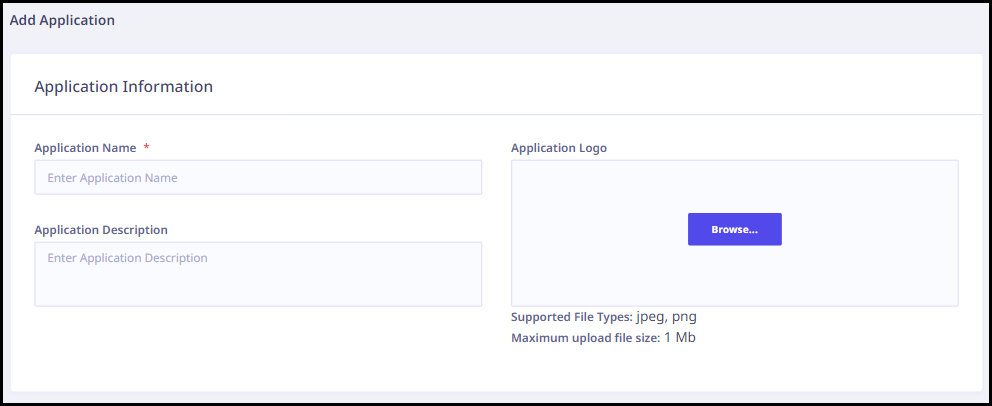

Agregar una aplicación

Para agregar una nueva aplicación al catálogo de aplicaciones, siga estos pasos.

Nota ☛

El proceso de adición de la aplicación ofrece la opción «Guardar como borrador». Este modo permite a los usuarios guardar su aplicación en un estado incompleto, conservando su progreso para futuras ediciones y mejoras.

- Inicie sesión en el portal Seqrite ZTNA. Navegue hasta Catálogo de aplicaciones en el panel de navegación izquierdo.

- En la página del Catálogo de aplicaciones, haga clic en Agregar aplicación . Aparecerá una nueva página.

- Ingrese la siguiente información en la sección Información de la solicitud.

- Introduzca el nombre de la aplicación.

- Introduzca la descripción de la aplicación.

- Sube el logotipo de la aplicación.

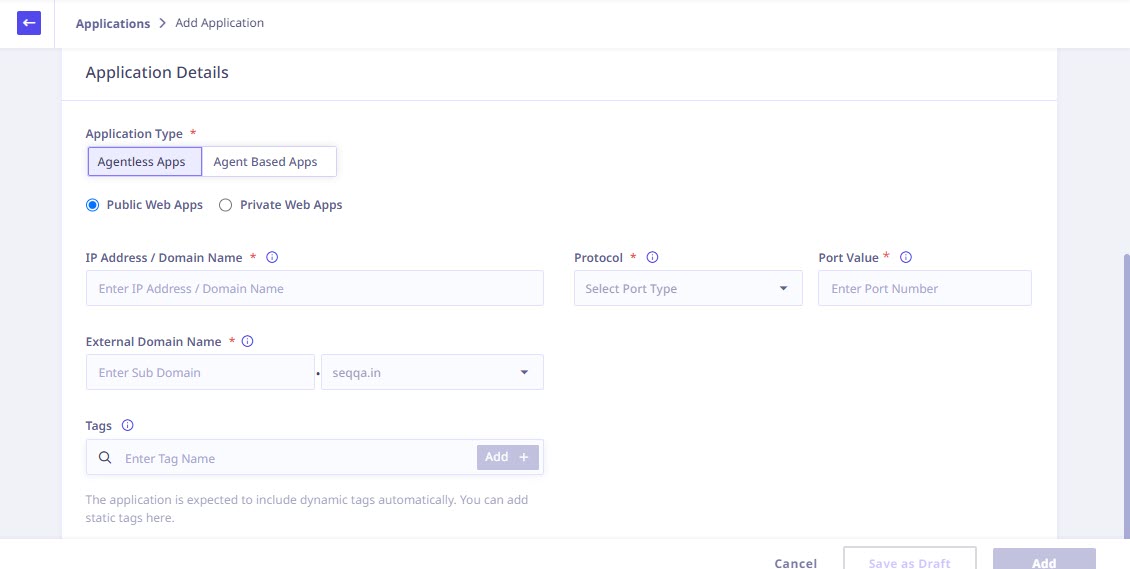

- Ingrese los siguientes datos y seleccione las opciones correspondientes (cuando corresponda) en la sección Detalles de la solicitud.

- Seleccione uno de los tipos de solicitud.

- Aplicaciones sin agente

- Público

- Privado

- Aplicaciones basadas en agentes

- Aplicaciones de red

- Aplicaciones mapeadas por DNS

- Aplicaciones sin agente

Dependiendo del tipo de aplicación que seleccione, se mostrarán los parámetros relevantes.

Aplicaciones web públicas

Configuración de aplicaciones web públicas

Para configurar aplicaciones web públicas, proporcione los siguientes detalles de la aplicación:

1. Detalles de la solicitud

| Campo | Descripción | ||

|---|---|---|---|

| Dirección IP o nombre de dominio | Introduzca la dirección IP o el nombre de dominio de la aplicación.

| ||

| Protocolo | Seleccione el protocolo apropiado en el menú desplegable. | ||

| HTTP/HTTPS | Si el protocolo seleccionado es HTTP o HTTPS, puede configurar los siguientes ajustes avanzados de HTTP/S y reglas WAF: | ||

| Configuración avanzada de HTTP/S | |||

| Habilitar HTTP/2 | Con HTTP/2, los tiempos de carga de los sitios web mejoran al reducir la latencia y la sobrecarga asociadas con múltiples solicitudes. | ||

| Omitir autenticación | La autenticación sin autenticación permite acceder directamente a las aplicaciones sin necesidad de iniciar sesión a través del portal de usuario. Puede obtener una descripción general completa de todas las aplicaciones con la autenticación sin autenticación habilitada accediendo a la sección WAF en la página del panel de control .

| ||

| Ruta URL relativa | Los administradores tienen la flexibilidad de configurar aplicaciones que requieren varias rutas relativas simultáneamente, a la vez que restringen el acceso exclusivamente a dichas rutas. Introduzca una ruta URL relativa. Por ejemplo: para la URL https://myapps.organization.com/careers/engineering, la ruta URL relativa es /careers/engineering. La ruta URL relativa debe comenzar con una barra diagonal (/).

| ||

| Ruta de aterrizaje predeterminada | La ruta de inicio predeterminada de una aplicación se refiere a la página o pantalla inicial que los usuarios ven al acceder a ella por primera vez. Con la ruta de inicio predeterminada configurada y la opción de Acceso Restringido habilitada, los usuarios solo pueden acceder a la ruta de inicio y tienen restringido el acceso a otras rutas dentro del dominio de la aplicación. ZTNA ofrece compatibilidad integrada con una ruta de inicio predeterminada para los casos en que la página de inicio de una aplicación se encuentre alojada en otro servidor.

| ||

| Encabezado de host | Introduzca la cabecera Host. La cabecera Host es un campo de la cabecera de la solicitud HTTP que especifica el nombre de dominio o la dirección IP del servidor al que el cliente realiza la solicitud. Seleccione la opción «Personalizado» para modificar los valores de la cabecera. | ||

| Encabezado de origen | Introduzca la cabecera de origen. La cabecera de origen es un campo de la cabecera de la solicitud HTTP que indica el origen de la solicitud. El origen es la combinación del esquema (por ejemplo, ‘HTTP’ o ‘HTTPS’), el nombre de host y el número de puerto desde el que se envía la solicitud. Seleccione la opción ‘Personalizado’ para modificar los valores de la cabecera. | ||

| Reglas de WAF | |||

| Inyección SQL | Habilitar la inyección SQL como regla WAF mejora la seguridad al bloquear los ataques de inyección SQL. | ||

| Cross-Site Scripting | Habilitar la protección contra Cross Site Scripting (XSS) como regla WAF ayuda a mitigar el riesgo de ataques XSS al filtrar y bloquear inyecciones de scripts maliciosos en diferentes sitios web. | ||

| Inyección de comandos del sistema operativo | Habilitar la inyección de comandos del sistema operativo como regla de firewall de aplicaciones web (WAF) mejora la seguridad al impedir la ejecución no autorizada de comandos del sistema operativo a través de aplicaciones web. | ||

| Acceso a recursos del sistema | Habilitar la inyección de acceso a recursos del sistema como regla WAF mejora la seguridad al proteger contra intentos de acceso no autorizados a los recursos del sistema. | ||

| Inyección de plantillas del lado del servidor | Habilitar la inyección de plantillas del lado del servidor (SSTI) como regla WAF mejora la seguridad al detectar y mitigar las posibles vulnerabilidades derivadas de los ataques de inyección de plantillas. | ||

| Valor del puerto | El valor del puerto se completará automáticamente en función del protocolo seleccionado. | ||

| Nombre de dominio externo | Introduzca el nombre de dominio externo. Los usuarios finales accederán directamente a este dominio a través del portal de usuario. | ||

| Etiquetas | Introduzca las etiquetas aplicables a la aplicación. | ||

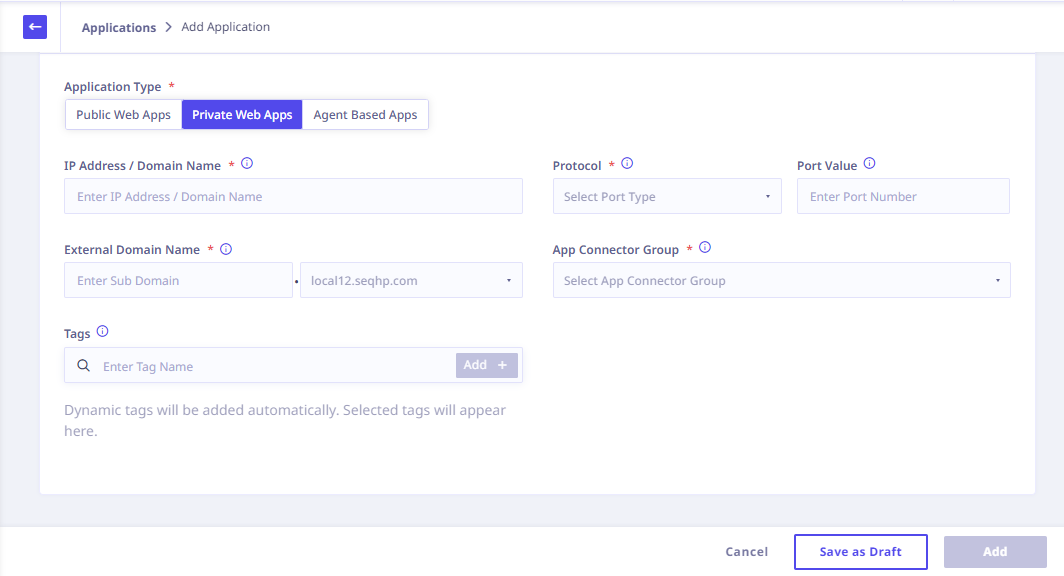

Aplicaciones web privadas

Configuración de aplicaciones web privadas

Para configurar aplicaciones web privadas, proporcione los siguientes detalles de la aplicación:

1. Detalles de la solicitud

Evite conectarse a sesiones RDP o VNC si la transferencia de archivos está habilitada y el servidor se ha reiniciado.

| Campo | Descripción | ||

|---|---|---|---|

| Dirección IP o nombre de dominio | Introduzca la dirección IP o el nombre de dominio de la aplicación. | ||

| Protocolo | Seleccione el protocolo apropiado en el menú desplegable. | ||

| HTTP/HTTPS | Si el protocolo seleccionado es HTTP o HTTPS, puede configurar los siguientes ajustes avanzados de HTTP/S y reglas WAF: | ||

| Configuración avanzada de HTTP/S | |||

| Habilitar HTTP/2 | Con HTTP/2, los tiempos de carga de los sitios web mejoran al reducir la latencia y la sobrecarga asociadas con múltiples solicitudes. | ||

| Omitir autenticación | La autenticación sin autenticación permite acceder directamente a las aplicaciones sin necesidad de iniciar sesión a través del portal de usuario. Puede obtener una descripción general completa de todas las aplicaciones con la autenticación sin autenticación habilitada accediendo a la sección WAF en la página del panel de control .

| ||

| Ruta URL relativa | Los administradores tienen la flexibilidad de configurar aplicaciones que requieren varias rutas relativas simultáneamente, a la vez que restringen el acceso exclusivamente a dichas rutas. Introduzca una ruta URL relativa. Por ejemplo: para la URL https://myapps.organization.com/careers/engineering, la ruta URL relativa es /careers/engineering. La ruta URL relativa debe comenzar con una barra diagonal (/).

| ||

| Ruta de aterrizaje predeterminada | La ruta de inicio predeterminada de una aplicación se refiere a la página o pantalla inicial que los usuarios ven al acceder a ella por primera vez. Con la ruta de inicio predeterminada configurada y la opción de Acceso Restringido habilitada, los usuarios solo pueden acceder a la ruta de inicio y tienen restringido el acceso a otras rutas dentro del dominio de la aplicación. ZTNA ofrece compatibilidad integrada con una ruta de inicio predeterminada para los casos en que la página de inicio de una aplicación se encuentre alojada en otro servidor.

| ||

| Encabezado de host | Introduzca la cabecera Host. La cabecera Host es un campo de la cabecera de la solicitud HTTP que especifica el nombre de dominio o la dirección IP del servidor al que el cliente realiza la solicitud. Seleccione la opción «Personalizado» para modificar los valores de la cabecera. | ||

| Encabezado de origen | Introduzca la cabecera de origen. La cabecera de origen es un campo de la cabecera de la solicitud HTTP que indica el origen de la solicitud. El origen es la combinación del esquema (por ejemplo, ‘HTTP’ o ‘HTTPS’), el nombre de host y el número de puerto desde el que se envía la solicitud. Seleccione la opción ‘Personalizado’ para modificar los valores de la cabecera. | ||

| Dirección URL estática | Proporcione la URL estática, si es necesario. Algunas aplicaciones web incluyen sub-URL que pueden redirigir a otras URL internas para mostrar contenido específico, como logotipos o rutas. ZTNA tiene dificultades para cargar estas URL debido al contenido estático de la página, lo que provoca que la visualización para el usuario sea incompleta. La URL estática resuelve este problema al mostrar el contenido bloqueado de las aplicaciones web privadas. | ||

| Reglas de WAF | |||

| Inyección SQL | Habilitar la inyección SQL como regla WAF mejora la seguridad al bloquear los ataques de inyección SQL. | ||

| Cross-Site Scripting | Habilitar la protección contra Cross Site Scripting (XSS) como regla WAF ayuda a mitigar el riesgo de ataques XSS al filtrar y bloquear inyecciones de scripts maliciosos en diferentes sitios web. | ||

| Inyección de comandos del sistema operativo | Habilitar la inyección de comandos del sistema operativo como regla de firewall de aplicaciones web (WAF) mejora la seguridad al impedir la ejecución no autorizada de comandos del sistema operativo a través de aplicaciones web. | ||

| Acceso a recursos del sistema | Habilitar la inyección de acceso a recursos del sistema como regla WAF mejora la seguridad al proteger contra intentos de acceso no autorizados a los recursos del sistema. | ||

| Inyección de plantillas del lado del servidor | Habilitar la inyección de plantillas del lado del servidor (SSTI) como regla WAF mejora la seguridad al detectar y mitigar las posibles vulnerabilidades derivadas de los ataques de inyección de plantillas. | ||

| RDP web | Si el protocolo seleccionado es Web RDP, puede configurar los siguientes atributos: | ||

| Tipo de acceso RDP | |||

| Si el tipo de acceso RDP seleccionado es ‘Acceso limitado a la aplicación’, ingrese el nombre de la aplicación remota, el directorio de la aplicación remota y el argumento de la aplicación remota. | |||

| Permisos | |||

| Permitir acceso al portapapeles | Permitir a los usuarios empresariales copiar y pegar contenido de texto desde/hacia una aplicación específica. Por defecto, esta función está restringida. | ||

| Permitir transferencia de archivos | Permita que los usuarios empresariales carguen y descarguen archivos desde/hacia aplicaciones específicas (por ejemplo, si un usuario necesita descargar un archivo desde una instancia RDP a la máquina base, puede habilitar esta opción). Debe configurar los siguientes campos para otorgar acceso a la transferencia de archivos. | ||

| Inspección de contenido | Las aplicaciones que utilizan los protocolos webRDP, webSSH y webVNC con la inspección de contenido activada aparecerán en la página de Registros de Inspección de Contenido. La inspección de contenido mejora la seguridad al detectar amenazas y garantizar transferencias de archivos autorizadas. | ||

| Permitir grabación de sesión | Habilite la grabación de las actividades de los usuarios comerciales para una aplicación específica. Las grabaciones se pueden encontrar en Registros de auditoría. (https://docs.seqrite.com/docs/seqrite-ztna/settings/audit-trail/). | ||

| WebSSH | Si el protocolo seleccionado es WebSSH, puede configurar los siguientes atributos: | ||

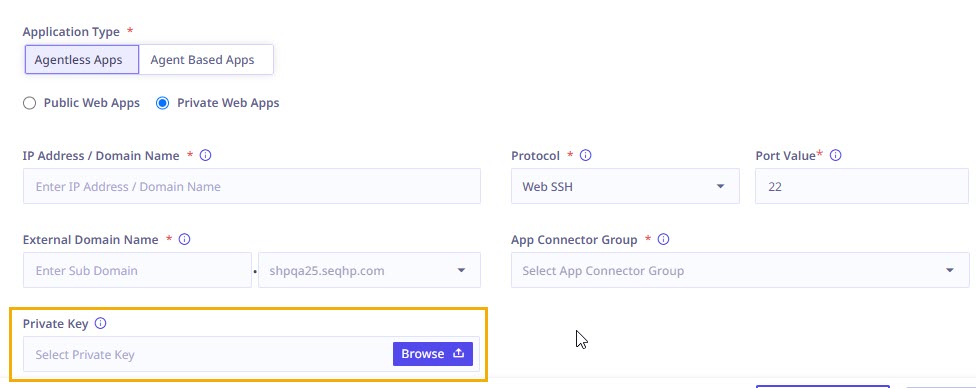

| Clave privada | |||

| Se proporciona soporte para la importación de un archivo de clave privada al acceder a aplicaciones webSSH. Al configurar una aplicación WebSSH, el administrador puede importar el archivo de clave privada como se muestra en la siguiente imagen, de modo que el usuario final pueda acceder a la aplicación ingresando las credenciales válidas.

| |||

| Permisos | |||

| Permitir acceso al portapapeles | Permitir a los usuarios empresariales copiar y pegar contenido de texto desde/hacia una aplicación específica. Por defecto, esta función está restringida. | ||

| Permitir transferencia de archivos | Permitir a los usuarios empresariales cargar y descargar archivos desde/hacia aplicaciones específicas. (Por ejemplo, si un usuario necesita descargar un archivo desde una instancia RDP a la máquina base, puede habilitar esta opción). Debe configurar los siguientes campos para conceder acceso a la transferencia de archivos. | ||

| Inspección de contenido | Las aplicaciones que utilizan los protocolos webRDP, webSSH y webVNC con la inspección de contenido activada aparecerán en la página de Registros de Inspección de Contenido. La inspección de contenido mejora la seguridad al detectar amenazas y garantizar transferencias de archivos autorizadas. | ||

| Permitir grabación de sesión | Habilite la grabación de las actividades de los usuarios comerciales para una aplicación específica. Las grabaciones se pueden encontrar en Registros de auditoría. (https://docs.seqrite.com/docs/seqrite-ztna/settings/audit-trail/). | ||

| Telnet web | Si el protocolo seleccionado es Web Telnet, puede configurar los siguientes permisos: | ||

| Permisos | |||

| Permitir acceso al portapapeles | Permitir a los usuarios empresariales copiar y pegar contenido de texto desde/hacia una aplicación específica. Por defecto, esta función está restringida. | ||

| Permitir grabación de sesión | Habilite la grabación de las actividades de los usuarios comerciales para una aplicación específica. Las grabaciones se pueden encontrar en Registros de auditoría. (https://docs.seqrite.com/docs/seqrite-ztna/settings/audit-trail/). | ||

| VNC web | Si el protocolo seleccionado es Web VNC, puede configurar los siguientes permisos: | ||

| Permisos | |||

| Permitir acceso al portapapeles | Permitir a los usuarios empresariales copiar y pegar contenido de texto desde/hacia una aplicación específica. Por defecto, esta función está restringida. | ||

| Permitir transferencia de archivos | Permitir a los usuarios empresariales cargar y descargar archivos desde/hacia aplicaciones específicas. (Por ejemplo, si un usuario necesita descargar un archivo desde una instancia RDP a la máquina base, puede habilitar esta opción). Debe configurar los siguientes campos para conceder acceso a la transferencia de archivos. | ||

| Inspección de contenido | Las aplicaciones que utilizan los protocolos webRDP, webSSH y webVNC con la inspección de contenido activada aparecerán en la página de Registros de Inspección de Contenido. La inspección de contenido mejora la seguridad al detectar amenazas y garantizar transferencias de archivos autorizadas. | ||

| Permitir grabación de sesión | Habilite la grabación de las actividades de los usuarios comerciales para una aplicación específica. Las grabaciones se pueden encontrar en Registros de auditoría. (https://docs.seqrite.com/docs/seqrite-ztna/settings/audit-trail/). | ||

| Valor del puerto | El valor del puerto se completará automáticamente en función del protocolo seleccionado. | ||

| Nombre de dominio externo | Introduzca el nombre de dominio externo. Los usuarios finales accederán directamente a este dominio a través del portal de usuario. | ||

| Grupo de conectores de aplicaciones | Seleccione el grupo de conectores de aplicaciones correspondiente en el menú desplegable. | ||

| Etiquetas | Introduzca las etiquetas aplicables a la aplicación. | ||

Nota : Asegúrese de que el servidor SFTP esté en funcionamiento tras reiniciar el servidor; de lo contrario, no admitirá conexiones RDP ni VNC para la transferencia de archivos. Si el servidor SFTP no está en funcionamiento, inicie sesión manualmente en el servidor y ejecútelo.

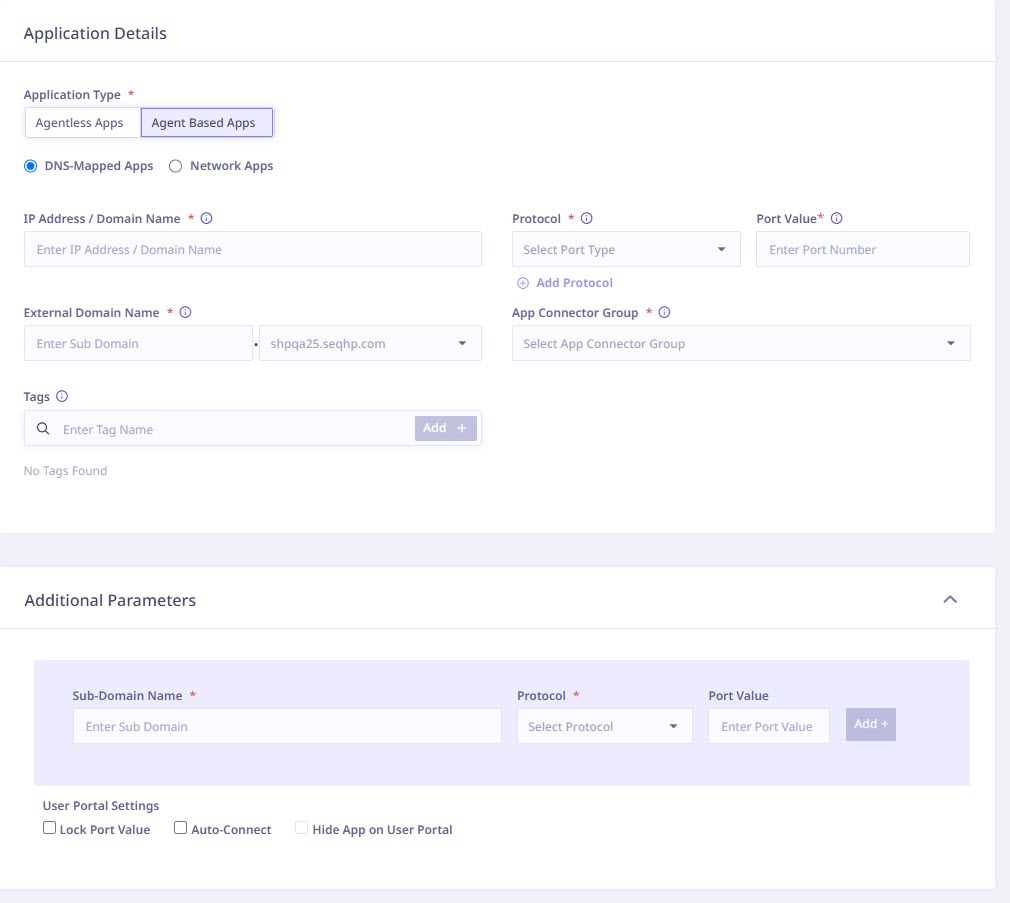

Aplicaciones basadas en agentes

Para configurar aplicaciones basadas en agentes, proporcione los siguientes detalles de la aplicación:

Configuración de aplicaciones basadas en agentes

Para configurar aplicaciones basadas en agentes, proporcione la siguiente información. Para obtener más detalles sobre Seqrite Universal Agent, consulte las secciones Seqrite Universal Agent e Implementación .

1. Información de la solicitud

- Dirección IP o nombre de dominio : Introduzca la dirección IP o el nombre de dominio de la aplicación.

- Protocolo : Seleccione el protocolo adecuado en el menú desplegable. Los administradores pueden asignar varios puertos y protocolos a cada aplicación.

Nota: Si elige HTTPS, especifique el nombre de dominio en lugar de la dirección IP. El nombre de dominio externo se completará automáticamente. - Nombre de dominio externo : Introduzca el nombre de dominio externo. Los usuarios finales accederán directamente a este dominio a través del portal de usuario.

- Grupo de conectores de aplicaciones : Elija el grupo de conectores de aplicaciones correspondiente en el menú desplegable.

- Etiquetas : Asigne las etiquetas relevantes que correspondan a la aplicación.

2. Configuración adicional (opcional)

- Tiene la opción de configurar los siguientes parámetros adicionales según sus necesidades:

- Nombre de subdominio : Utilice nombres de subdominio para mejorar la estructura y organización de la aplicación.

Una aplicación accesible a través del dominio principal puede redirigirse internamente a otro dominio. Estas redirecciones internas no son accesibles a través del Agente Universal de Seqrite a menos que se configuren explícitamente en la sección de subdominios de los parámetros adicionales.Para acceder de forma segura a todos los dominios del dominio principal a través del agente ZTNA, agregue estos dominios a la sección de subdominios.

Por ejemplo:

si accedemos al sitio web https://documentation-example.com y este carga y proporciona URL para recuperar imágenes de otro sitio web, https://documentation-images.com , en este caso, la URL de la aplicación sería https://documentation-example.com y el subdominio sería https://documentation-images.com . - Protocolo : Determinar el protocolo de comunicación que se utilizará para la transferencia de datos.

- Valor del puerto : Establezca el valor del puerto para una enrutación de datos y conectividad optimizadas.

- Nombre de subdominio : Utilice nombres de subdominio para mejorar la estructura y organización de la aplicación.

- Configuración del portal de usuario : Personalice los controles de acceso y la experiencia del usuario con las siguientes opciones.

- Bloquear puerto : Protege un número de puerto específico para evitar cambios no autorizados.

El usuario se conectará al puerto configurado en la aplicación, no a un puerto aleatorio. Por ejemplo, si el administrador configuró la aplicación para el puerto 8080, el usuario accederá a ella en ese mismo puerto. Sin la configuración de Bloquear puerto, el usuario podría conectarse a un puerto aleatorio (por ejemplo, el 10450, que internamente se redirigiría al puerto 8080 de la aplicación). - Conexión automática : Habilita el establecimiento automático de conexión para mayor comodidad del usuario.

Tras la autenticación correcta del usuario final, la conexión con la aplicación se establecerá automáticamente. - Ocultar aplicaciones en el portal de usuario : Simplifique la experiencia del usuario ocultando las aplicaciones con la opción de conexión automática habilitada en el portal de usuario.

Esta es una configuración avanzada y solo debe realizarse cuando los usuarios finales conozcan claramente las aplicaciones a las que tienen acceso.

- Bloquear puerto : Protege un número de puerto específico para evitar cambios no autorizados.

- Tiene la opción de configurar los siguientes parámetros adicionales según sus necesidades:

3. Configuración avanzada de HTTPS

- Habilitar HTTP/2

Con HTTP/2, los tiempos de carga de los sitios web mejoran al reducir la latencia y la sobrecarga asociadas con múltiples solicitudes. - La función «Omitir autenticación»

permite acceder directamente a las aplicaciones sin necesidad de iniciar sesión a través del portal de usuario. Para obtener una descripción general completa de todas las aplicaciones con la función «Omitir autenticación» habilitada, acceda a la sección WAF en la página del panel de control .Nota ☛ El acceso a la opción de omisión de autenticación es exclusivo para los usuarios que hayan adquirido el complemento para licencias Enterprise o Standard.

- Rutas relativas:

Si el protocolo seleccionado es HTTP o HTTPS, debe instalar el complemento antes de usar rutas relativas en la aplicación. Tras actualizar la ruta relativa en la aplicación, actualice el portal, vuelva a conectarse y los cambios se reflejarán. Las rutas relativas en las aplicaciones de agentes con sesión iniciada se bloquean al acceder a ellas, pero no si la sesión se inicia en otra pestaña. - Ruta de inicio predeterminada:

La ruta de inicio predeterminada de una aplicación se refiere a la página o pantalla inicial que los usuarios ven al acceder a ella por primera vez. Con la ruta de inicio predeterminada configurada y la opción de Acceso restringido habilitada, los usuarios solo pueden acceder a la ruta de inicio y tienen restringido el acceso a otras rutas dentro del dominio de la aplicación. ZTNA ofrece compatibilidad integrada con una ruta de inicio predeterminada para los casos en que la página de inicio de una aplicación se encuentre alojada en otro servidor.Nota ☛ La opción de Ruta de Acceso Restringido solo es compatible con la Ruta de Aterrizaje Predeterminada.

Nota ☛

Para las aplicaciones basadas en agentes, los protocolos compatibles son HTTP, HTTPS, RDP, SSH, Telnet, SMB, VNC, SFTP, FTP y SCP.

Nota ☛

Actualmente, para establecer una conexión con la aplicación SMB en el sistema operativo Windows, es necesario detener y deshabilitar los servicios del servidor, seguido de un reinicio del dispositivo.

Nota ☛

Tras actualizar de ZTNA 2.2.4 a ZTNA 2.3.0, es necesario actualizar el agente a la versión 1.10.x durante el periodo de inactividad. Si la versión del agente del cliente es 1.9.x o anterior, es posible que las aplicaciones web o heredadas basadas en el agente (como SSH) no se reconecten. En tales casos, el cliente deberá reiniciar manualmente el agente ZTNA para restablecer la conectividad con estas aplicaciones. La reconexión automática solo se produce si las aplicaciones basadas en el agente están configuradas para «Conexión automática».

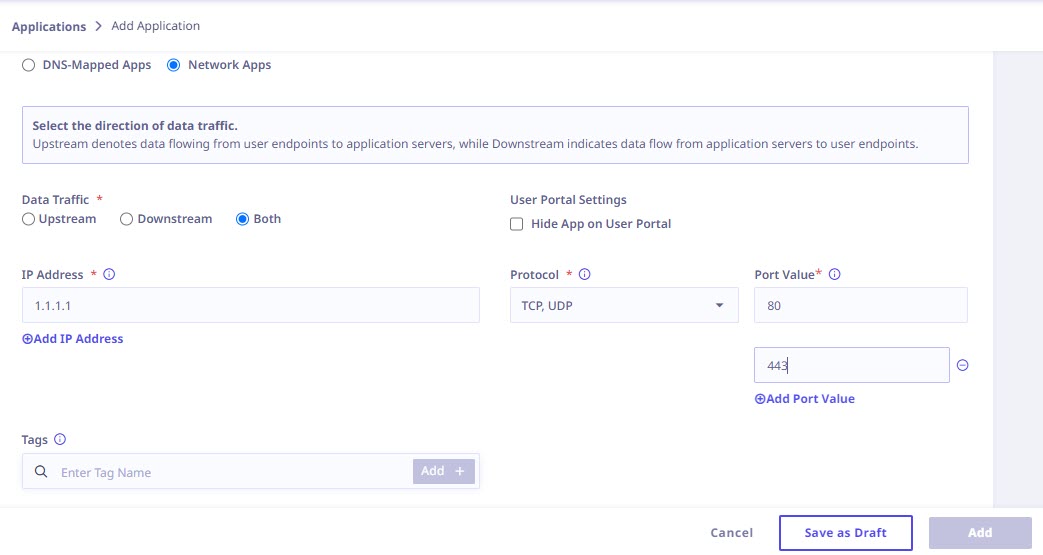

Aplicaciones de red

Esta categoría de aplicaciones admite una amplia gama de aplicaciones TCP/UDP. Con esta función, los administradores obtienen la flexibilidad de configurar direcciones IP privadas, subredes, puertos individuales, rangos de puertos y mucho más. Este avance permite la integración perfecta de aplicaciones basadas en protocolos de VoIP, SIP y streaming en su infraestructura de red. El acceso a esta categoría con numerosas funciones está disponible mediante una suscripción de licencia adicional.

Nota ☛

Esta función solo está disponible para licencias Enterprise y Standard mediante una suscripción de licencia adicional.

Configuración de aplicaciones de red

Para configurar las aplicaciones de red, proporcione los siguientes detalles de la aplicación:

1. Detalles de la solicitud

| Campo | Descripción | ||

|---|---|---|---|

| Tráfico de datos | Seleccione la dirección del tráfico de datos. | ||

| Río arriba | El tráfico ascendente se refiere al flujo de datos desde los dispositivos de usuario hacia los servidores de la aplicación. Seleccione esta opción si desea administrar el tráfico saliente de la aplicación. | ||

| Río abajo | El término «downstream» se refiere al flujo de datos desde los servidores de la aplicación hasta los dispositivos de usuario. Elija esta opción si necesita gestionar el tráfico entrante a la aplicación. | ||

| Ambos | Si desea gestionar tanto el tráfico entrante como el saliente, elija esta opción. | ||

| Dirección IP | Introduzca las direcciones IP o los rangos de direcciones IP para la aplicación. Puede proporcionar un máximo de 20 direcciones IP o rangos de direcciones IP. | ||

| Protocolo | Seleccione el protocolo TCP y/o UDP en el menú desplegable. | ||

| Valor del puerto | Puedes especificar varios valores de puerto individuales o varios rangos de valores de puerto. Configura múltiples direcciones IP, puertos y protocolos en un solo lugar. Elige entre rangos de IP, direcciones IP individuales o subredes completas, y administra los protocolos TCP y UDP en múltiples puertos. Simplifica tus tareas de administración fácilmente. | ||

| Etiquetas | Introduzca las etiquetas aplicables a la aplicación. | ||

Consideraciones para la configuración de aplicaciones de red con protocolos TCP-UDP

- Configuración de red en los sitios : En un escenario específico donde se configuran aplicaciones UDP, es fundamental establecer también aplicaciones TCP. Esto se debe a que TCP se utiliza inicialmente para establecer una conexión, seguido de una transición a UDP para la comunicación. Además, para que las aplicaciones UDP funcionen, se utilizan grupos de direcciones IP virtuales para asignar dinámicamente direcciones IP a los dispositivos agentes que acceden a las aplicaciones de red. A cada agente Seqrite ZTNA se le asignará una dirección IP única del grupo de direcciones IP virtuales para acceder a las aplicaciones de red.

- Configuración del conector de aplicaciones : Para un acceso fluido a las aplicaciones UDP, asegúrese de que el conector de aplicaciones esté correctamente instalado y conectado. Configure el campo Subred LAN dentro del conector de aplicaciones para habilitar el acceso a diversas aplicaciones UDP. Puede habilitar o deshabilitar NAT según sus necesidades. NAT facilita la traducción de direcciones IP privadas de la LAN a direcciones IP públicas para la comunicación por Internet, y viceversa, mejorando así la conectividad.

Configuración del conector de aplicaciones para aplicaciones de red